Wenn Sie 20, 100 oder 500+ Accounts auf Facebook, Google, TikTok oder Amazon verwalten, ist dieser Leitfaden für Sie gedacht — nicht für Gelegenheitsnutzer, die ihr persönliches Gmail prüfen. Die Kernaussage ist einfach: Webbasierte 2FA-Tools können die tägliche Abhängigkeit von SIM-Karten reduzieren, indem sie viele SMS-Prüfungen durch Authenticator-Codes ersetzen, obwohl sie telefonbasierte Wiederherstellung oder zusätzliche Plattformprüfungen nicht vollständig eliminieren.

Wenn die Zwei-Faktor-Authentifizierung aktiv ist, können Plattformen bei routinemäßigen Logins stärker auf Authenticator-Codes setzen, aber sie können weiterhin SMS, Gerätebestätigung, Identitätsprüfungen oder andere Challenges anfordern, wenn das Login-Risiko hoch ist. Die Kombination aus isolierten Antidetect-Profilen in Undetectable.io plus 2FA-Schlüsseln im Browser kann das Zugriffsmanagement skalierbarer machen, garantiert jedoch keine Account-Sicherheit und eliminiert nicht jede telefonbasierte Verifizierung.

Was das für Sie bedeutet:

- Keine SIM-Mieten oder physisches Kartenhorten mehr

- Kein Telefon, das Ihre gesamte Operation bindet

- Reibungslosere Checkpoints und weniger Verifizierungsschleifen

Was ist 2FA im Kontext von Arbitrage und Multi-Accounting?

Für Werbeplattformen wie Meta, Google Ads, TikTok Ads und Marktplätze wie Amazon funktioniert der Authentifizierungsfaktor anders als beim Schutz Ihres persönlichen Bankkontos. Der erste Login erfordert die Eingabe eines standardmäßigen Benutzernamens und Passworts auf einer Website oder in einer App. Der Server überprüft das Passwort während der Validierung des ersten Faktors. Danach kommt der zweite Verifizierungsfaktor.

2FA verbessert die Account-Sicherheit, indem zwei verschiedene Authentifizierungsfaktoren erforderlich sind, was unbefugten Zugriff im Vergleich zu traditionellen Nur-Passwort-Methoden deutlich erschwert. Der zweite Faktor bei 2FA kann Codes umfassen, die von einer mobilen App generiert werden, SMS-Codes oder biometrische Verifizierung — und bietet Flexibilität darin, wie Nutzer ihre Identität authentifizieren.

Wichtige Begriffe für Multi-Account-Profis:

- TOTP (Time-based One-Time Password): Ein Verifizierungscode, der alle 30 Sekunden mithilfe eines geheimen Schlüssels aktualisiert wird

- Backup-Codes: Einmal verwendbare 8-10-stellige Zeichenfolgen zur Wiederherstellung, wenn primäre Methoden fehlschlagen

- Vertrauenswürdiges Gerät: Eine zuvor erkannte Browser- oder Gerätesitzung, die wiederholte 2FA-Abfragen reduzieren kann, aber nicht in allen Situationen reinen Passwortzugriff garantiert

- Etwas, das Sie wissen: Ein Passwort, eine PIN oder die Antwort auf eine Sicherheitsfrage

- Etwas, das Sie haben: Ein physisches Gerät wie ein Smartphone oder ein Security Token

- Etwas, das Sie sind: Biometrische Daten wie Fingerabdruck oder Gesichtserkennung

Zeitkritische Einmal-Passcodes können per SMS oder E-Mail für zusätzliche Authentifizierung empfangen werden. Push-Benachrichtigungen sind eine weitere Methode, bei der Nutzer eine Benachrichtigung auf ihrem Smartphone erhalten, um einen Login-Versuch zu genehmigen oder abzulehnen. Hardware-Sicherheitsschlüssel sind physische USB- oder NFC-Geräte, die beim Login eine zusätzliche Sicherheitsebene hinzufügen — obwohl sie für Account-Management in hohem Volumen weniger relevant sind.

Das Killer-Feature von Online-2FA: SIM-Karten eliminieren

Sobald Sie 2FA aktivieren und den Account auf appbasierte oder Online-Codes umstellen, kann die für die Registrierung verwendete SIM-Karte für routinemäßige Logins weniger wichtig werden, aber sie kann weiterhin für Wiederherstellung, Prüfungen verdächtiger Aktivitäten oder plattformspezifische Verifizierung relevant sein. Das ist die Sicherheitsmaßnahme, die alles verändert.

Vor Online-2FA:

- Ständige Käufe physischer SIMs oder SMS-Mietdienste

- Nummern laufen mitten in der Kampagne ab und lösen Eigentumsstreitigkeiten aus

- Recycelte oder minderwertige Nummern erhöhen das Risiko von Problemen bei der Account-Wiederherstellung und Sperren

- Verlorene Profile, wenn virtuelle Nummern auf eine blacklist geraten

Nach der Migration zu webbasierten Codes:

- Registrieren Sie sich mit einer zuverlässigen Nummer, die die Plattform akzeptiert, und fügen Sie dann appbasierte 2FA hinzu, sofern verfügbar

- Aktivieren Sie 2FA und verknüpfen Sie sie mit einem browserbasierten Generator

- Tägliche Logins verwenden Passwort + webgenerierten Code

- Die ursprüngliche SIM wird selten wieder benötigt

In High-Volume-Workflows kann der Ersatz wiederkehrender SMS-Mieten durch appbasierte 2FA laufende Kosten für das Nummernmanagement reduzieren, insbesondere wenn Teams große Mengen an Accounts verwalten.

Das versteckte Problem mobiler Authenticator: Gerätebindung

Mobile Authenticator-Apps können Risiken durch Geräteabhängigkeit schaffen, insbesondere wenn Codes nicht synchronisiert oder gesichert sind. Moderne Apps wie Google Authenticator unterstützen jedoch inzwischen Kontosynchronisierung, was das Lockout-Risiko reduziert — aber nicht vollständig beseitigt. Google Authenticator generiert einmalige Verifizierungscodes für Websites und Apps, die 2-Step Verification unterstützen, und ermöglicht Nutzern so eine sichere Anmeldung ohne Internetverbindung. Außerdem unterstützt er mehrere Konten, sodass Nutzer verschiedene Authenticator-Codes aus einer einzigen App heraus verwalten können.

Für Multi-Account-Profis schafft dies jedoch Katastrophenszenarien:

- Geräteausfall: Wenn das Telefon kaputtgeht, zurückgesetzt wird oder verloren geht, verschwinden die Codes und die Wiederherstellung erfordert Backup-Codes oder erneute Registrierung — mitten in einer Kampagne oft unmöglich ohne die ursprüngliche SIM

- Team-Engpass: Ein Telefon zwischen Teammitgliedern zu teilen ist langsam, riskant und über Zeitzonen hinweg unpraktisch

- Single Point of Failure: Ein gestohlenes oder beschädigtes Gerät kann gleichzeitig Hunderte von Accounts aussperren

Das Korrelationsrisiko: Ein Telefon kann zum Korrelationsrisiko werden, wenn dasselbe Gerät, dieselbe mobile App-Sitzung, dasselbe Push-Genehmigungssystem, dieselbe Wiederherstellungsnummer oder dasselbe Ökosystemkonto über viele Identitäten hinweg wiederverwendet wird. Die standardmäßige TOTP-Codegenerierung selbst legt jedoch die Hardware-ID des Telefons nicht gegenüber der Zielplattform offen.

Teams können den Zugriff auf wichtige Werbeaccounts verlieren, wenn Authenticator-Tokens nicht gesichert sind und Wiederherstellungsmethoden veraltet oder nicht verfügbar sind.

Obwohl Google um 2023-2024 herum Backup- und Sync-Funktionen hinzugefügt hat, binden sie Sie weiterhin an das phone-first Paradigma und ein bestimmtes Ökosystemkonto.

Wie webbasierte 2FA funktioniert: Codes direkt im Browser generiert

Webbasierte Tools generieren Einmalpasswort-Codes direkt in Ihrem Browser mithilfe des totp-Algorithmus und Ihres gespeicherten geheimen Schlüssels. Es gibt keine App zum Herunterladen, kein Telefon ist beteiligt und bei routinemäßiger Codegenerierung wird keine Mobilfunkverbindung benötigt — nur Browserzugriff. Dies verlagert die Sicherheit jedoch auf die Browserprofil- und Speicherebene: Wenn das Profil oder der geheime Schlüssel offengelegt wird, kann jeder mit Zugriff gültige Codes generieren.

Die meisten Plattformen, die Authenticator-Apps unterstützen, verwenden zeitbasierte TOTP-Codes. Zählerbasiertes HOTP existiert ebenfalls, aber Nutzer können den Algorithmus normalerweise nicht wählen, es sei denn, die Plattform unterstützt dies ausdrücklich.

Grundlegender Setup-Ablauf:

- Wählen Sie in den Sicherheitseinstellungen der Plattform “Authenticator app” oder “Use an app to get codes”

- Die Plattform zeigt einen qr code an (die App ermöglicht Nutzern, ihre Konten automatisch per QR-Codes einzurichten, was den Prozess vereinfacht) oder einen rohen geheimen Schlüssel

- Fügen Sie diesen geheimen Schlüssel in das webbasierte 2FA-Programm ein, das in Ihrem Browserprofil läuft

- Bestätigen Sie, indem Sie den ersten generierten Code auf der Plattformseite eingeben

Tägliche Nutzung:

- Öffnen Sie Ihr Browserprofil

- Navigieren Sie zur Web-2FA-Seite

- Kopieren Sie den aktuellen 6-stelligen Code (aktualisiert sich alle 30 Sekunden)

- Geben Sie ihn auf dem Login-Bildschirm der Plattform ein

Vorteile für die Zusammenarbeit:

- Mehrere Teammitglieder können über geteilte Profile auf dieselben 2FA-Schlüssel zugreifen, aber dies sollte als sensible Zugriffskontrollentscheidung behandelt werden

- Keine “Wer hat das Telefon?”-Engpässe

- Kein Versand physischer Geräte zwischen Büros

Trust Scores und Checkpoints: Warum 2FA Ihre Accounts stabilisiert

Eine Branchentheorie — keine offizielle Richtlinie — besagt, dass große Plattformen Accounts mit korrekt aktivierten Authentifizierungsfaktoren möglicherweise etwas höheres Vertrauen zuweisen. Praktische Beobachtungen von Arbitrage-Teams stützen dies.

Beobachtete Muster:

- Accounts mit aktivierter 2FA bestehen verdächtige Logins oft mit weniger SMS-Challenges

- Änderungen der Zahlungsmethode lösen weniger “Bestätigen Sie, dass Sie es sind”-Schleifen aus

- Die Implementierung von 2FA kann das Risiko von Account-Kompromittierungen deutlich reduzieren, da sie eine zusätzliche Sicherheitsebene hinzufügt, die nicht nur auf Passwörtern basiert

Teams berichten häufig von weniger routinemäßigen SMS-Abfragen nach dem Wechsel zu authenticatorbasierter 2FA, aber die Verifizierungshäufigkeit hängt weiterhin vom Risiko-Scoring der Plattform, Gerätehistorie, Account-Aktivität und sensiblen Aktionen ab.

2FA verhindert Bans wegen Richtlinienverstößen nicht magisch, aber sie:

- Reduziert Reibung bei der Wiederherstellung nach leichten Flags

- Erleichtert die Aufrechterhaltung des Zugriffs während Account-Reviews

- Reduziert SMS-Checkpoints und vermeidet die Notwendigkeit, mitten in der Kampagne Nummern zu recyceln

Online-2FA in einem Antidetect-Browser wie Undetectable.io verwenden

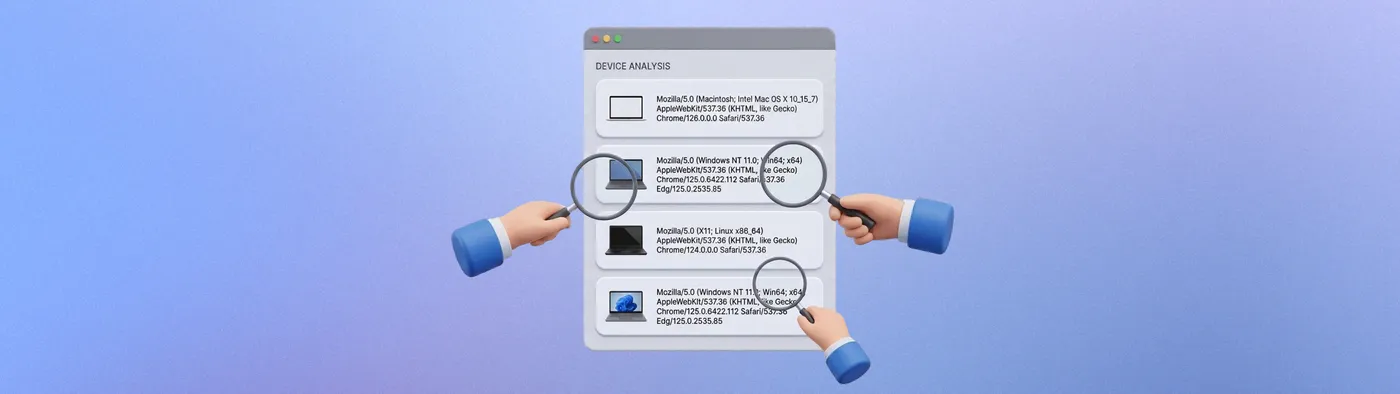

Antidetect-Browserprofile sind bereits isolierte Identitäten mit einzigartigen Fingerprints, die Sie mit Tools wie AmIUnique.org zur Messung der Einzigartigkeit des Browser-Fingerprints validieren können. Webbasierte 2FA in jedem Profil auszuführen hält alles getrennt und sauber — die perfekte Kombination für Profis, die mehrere Accounts verwalten.

Workflow mit Undetectable.io:

- Erstellen Sie ein Profil für jeden Werbeaccount oder jedes Account-Bundle

- Öffnen Sie innerhalb dieses Profils Ihre gewählte Web-2FA-Seite und fügen Sie den geheimen Schlüssel dieses Accounts hinzu

- Speichern Sie das Profil lokal oder in privatem Cloud-Speicher, wobei das 2FA-Setup an diese Browseridentität gebunden bleibt

Datenschutzvorteile:

- Wenn das Profil lokal gespeichert wird, bleibt das 2FA-Geheimnis auf dem Gerät des Nutzers. Wenn Cloud-Sync oder Team-Sharing verwendet wird, sollten Teams das Profil als sensiblen Speicher behandeln und mit strengen Zugriffskontrollen schützen.

- Jedes Profil ist mit eigenen Cookies, Speicher und Fingerprint sandboxed — der Web-2FA-Generator sieht nichts profilübergreifend, und Sie können Leak-Schutz mit Tools wie BrowserLeaks.com Anonymitätsprüfungen mit Undetectable verifizieren

Multi-Account-Skalierung:

- Verwenden Sie Massenerstellung von Profilen, um Dutzende Profile zu erzeugen, jedes mit seiner eigenen 2FA-Verknüpfung

- Kombinieren Sie dies mit Proxy-Management, sodass jedes Profil + 2FA-Paar hinter seinem eigenen IP-Subnetz läuft (zum Beispiel durch Verbindung von ABCProxy Residential Proxies mit Undetectable)

- Kein zentrales Telefon, das als fragiler Hub für Ihre gesamte Operation dient

Dieser Ansatz eliminiert das Risiko, dass die Synchronisierung von Google Authenticator alle Ihre Identitäten innerhalb eines einzigen Ökosystemkontos verknüpft.

Team-Workflows: 2FA-Zugriff teilen, ohne Telefone zu teilen

Typische Team-Setups umfassen Media Buyer in verschiedenen Zeitzonen, Farmer, die Accounts vorbereiten, und SMM-Manager, die sie langfristig pflegen. Web-2FA vereinfacht dies drastisch.

So funktioniert es:

- Speichern Sie den 2FA-Geheimschlüssel im Browserprofil, das Ihr Team über Undetectable.io-Sync teilt

- Jeder teammate mit Profilzugriff kann Codes in seinem eigenen Browser generieren

- Nachtschicht-Operatoren loggen sich in TikTok Ads ein, ohne den Haupt-Buyer für einen Code zu wecken

Sicherheitspraktiken:

- Teilen Sie Profile nur über vertrauenswürdige Kanäle (Team-Workspace, keine zufälligen File-Dumps)

- Bewahren Sie Backup-Kopien kritischer Geheimnisse in verschlüsseltem Speicher auf

- Implementieren Sie Rollentrennung: Farmer aktivieren 2FA und übergeben konfigurierte Profile; Buyer arbeiten nur

Praktische Use Cases:

- Agenturen onboarden Freelancer, ohne physische Geräte oder primäre Google/Apple IDs zu übergeben

- Remote-Mitarbeiter in anderen Städten greifen auf Codes zu, ohne dass das Telefon auf dem Schreibtisch eines Managers liegt

- Wochenendabdeckung wird nahtlos — kein einzelner Personen-Engpass

Migrationsplan: Bestehende Accounts auf webbasierte 2FA umziehen

Hier ist ein Schritt-für-Schritt-Ansatz, um Live-Accounts von SMS oder mobilem Authenticator mit minimaler Downtime auf Online-2FA umzustellen.

Übergeordnete Migrationsschritte:

- Inventar: Listen Sie alle Online-Accounts, den aktuellen 2FA-Typ und das verantwortliche Profil auf

- Priorisieren: Beginnen Sie mit hochwertigen Accounts (BMs mit $10k+ lifetime spend) vor Testaccounts

- Vorbereiten: Öffnen Sie jeden Account nur innerhalb seines dedizierten Undetectable.io-Profils mit sicherem Proxy, nachdem Sie Undetectable für Mac oder Windows heruntergeladen und installiert haben

Aktionen auf Plattformebene:

- Fügen Sie in den Sicherheitseinstellungen eine neue Gerätemethode hinzu (“authenticator app”), während SMS als Backup bestehen bleibt

- Scannen oder kopieren Sie den geheimen Schlüssel in das Web-2FA-Programm; bestätigen Sie funktionierende Codes

- Entscheiden Sie nach erfolgreichen Testlogins, ob SMS als sekundäre Methode entfernt werden soll

Risikokontrolle:

- Vermeiden Sie 2FA-Änderungen während starker Spend-Spikes oder vor großen Launches

- Testen Sie die Wiederherstellung zuerst an einigen Accounts — simulieren Sie verlorenen Zugriff und prüfen Sie, ob Backup-Codes funktionieren

- Wechseln Sie schrittweise zwischen Methoden, nicht alles auf einmal

Timeline-Beispiel: Planen Sie ein Zeitfenster von 1-2 Wochen (Mitte Mai 2025), um Teams schrittweise zu migrieren — zuerst interne Accounts, dann Kundenaccounts.

Best Practices und häufige Fehler mit Online-2FA

Tun Sie dies:

- Bewahren Sie mindestens ein Offline-Backup kritischer 2FA-Geheimnisse auf (verschlüsselte Datei oder Ausdruck an einem sicheren Ort)

- Prüfen Sie regelmäßig, welche Teammitglieder Zugriff auf welche Profile und Codes haben

- Verwenden Sie einzigartige Web-2FA-Einträge pro Account; verwenden Sie niemals dasselbe Geheimnis über mehrere Profile hinweg

- Schützen Sie Ihre Daten mit geeigneten Zugriffskontrollen und Dokumentation, und wählen Sie einen Undetectable.io-Tarifplan, der zu Ihrer Profilanzahl und Teamgröße passt

Vermeiden Sie dies:

-

2FA aus einem “schmutzigen” oder geteilten Profil zu aktivieren, das später gelöscht wird

-

Geheimnisse in unverschlüsselten Tabellen oder Messengern zu speichern, die für zu viele Personen sichtbar sind

-

Zu vergessen, die Dokumentation zu aktualisieren, wenn sich die 2FA-Methode ändert

-

Anzunehmen, dass bei einem gelöschten Profil die Suche nach Backup-Codes warten kann

Eine Fallstudie aus 2024: Ein $20k/month Amazon Seller Account ging verloren, weil das Team den Wechsel von SMS zu webbasierter 2FA nie dokumentierte und die ursprüngliche fallback number ablief.

Fazit: Bauen Sie phone-free, skalierbare 2FA rund um Ihren Antidetect-Stack auf

Online-2FA entfernt die SIM-Karte aus dem Tagesgeschäft, bricht die Abhängigkeit von einem einzelnen Telefon und passt perfekt in ein Antidetect-, Multi-Account-Setup. Der erste Faktor bei 2FA ist typischerweise ein Passwort, während der zweite Faktor ein vom Browser generierter Code sein kann — kein Telefon erforderlich.

Strategische Vorteile für 2025-2026:

- Niedrigere SIM- und SMS-Kosten in Ihrer gesamten Operation

- Reibungslosere Trust Signals und weniger Checkpoint Loops

- Einfacherer Teamzugriff und Account-Wiederherstellung ohne Hardware-Abhängigkeiten

Beginnen Sie mit dem Aufbau dieses Workflows mit Undetectable.io: Erstellen Sie isolierte Profile, fügen Sie webbasierte 2FA-Schlüssel in jedes ein und skalieren Sie auf Hunderte von Accounts, ohne eine einzige Authenticator-App auf Ihrem Telefon zu berühren. Es ist eine bequeme Möglichkeit, die Account-Sicherheit zu erhöhen und gleichzeitig die Anonymität zu bewahren, die Ihre Multi-Account-Operation erfordert.