Si gestionas 20, 100 o más de 500 cuentas en Facebook, Google, TikTok o Amazon, esta guía es para ti, no para usuarios casuales que revisan su Gmail personal. La tesis central es simple: las herramientas 2FA basadas en web pueden reducir la dependencia diaria de las tarjetas SIM al reemplazar muchas verificaciones SMS con códigos de autenticador, aunque no eliminan por completo la recuperación basada en teléfono ni las verificaciones adicionales de las plataformas.

Cuando la autenticación de dos factores está activa, las plataformas pueden depender más de los códigos de autenticador durante los inicios de sesión rutinarios, pero aún pueden solicitar SMS, confirmación del dispositivo, verificaciones de identidad u otros desafíos cuando el riesgo de inicio de sesión es alto. La combinación de perfiles antidetect aislados en Undetectable.io más claves 2FA dentro del navegador puede hacer que la gestión de acceso sea más escalable, pero no garantiza la seguridad de la cuenta ni elimina toda verificación basada en teléfono.

Qué significa esto para ti:

- No más alquileres de SIM ni acumulación de tarjetas físicas

- Ningún teléfono atando toda tu operación

- Checkpoints más fluidos y menos bucles de verificación

¿Qué es 2FA en el contexto del arbitraje y el multi-accounting?

Para plataformas publicitarias como Meta, Google Ads, TikTok Ads y marketplaces como Amazon, el factor de autenticación funciona de forma diferente a la protección de tu cuenta bancaria personal. El inicio de sesión inicial requiere introducir un nombre de usuario y una contraseña estándar en un sitio web o aplicación. El servidor verifica la contraseña durante la validación del primer factor. Luego viene el segundo factor de verificación.

2FA mejora la seguridad de la cuenta al requerir dos factores de autenticación diferentes, lo que hace que el acceso no autorizado sea significativamente más difícil en comparación con los métodos tradicionales basados solo en contraseña. El segundo factor en 2FA puede incluir códigos generados por una aplicación móvil, códigos SMS o verificación biométrica, proporcionando flexibilidad en la forma en que los usuarios autentican su identidad.

Términos clave para profesionales multi-cuenta:

- TOTP (Time-based One-Time Password): Un código de verificación que se actualiza cada 30 segundos usando una clave secreta

- Códigos de respaldo: Cadenas de 8-10 dígitos de un solo uso para recuperación cuando los métodos principales fallan

- Dispositivo de confianza: Una sesión de navegador o dispositivo reconocida previamente que puede reducir las solicitudes repetidas de 2FA, pero no garantiza acceso solo con contraseña en todas las situaciones

- Algo que sabes: Una contraseña, PIN o respuesta a una pregunta de seguridad

- Algo que tienes: Un dispositivo físico como un smartphone o un security token

- Algo que eres: Datos biométricos como una huella dactilar o reconocimiento facial

Los códigos de acceso únicos y sensibles al tiempo pueden recibirse por SMS o email para autenticación adicional. Las notificaciones push son otro método en el que los usuarios reciben una notificación en su smartphone para aprobar o rechazar un intento de inicio de sesión. Las llaves de seguridad hardware son dispositivos físicos USB o NFC que añaden una capa de seguridad al iniciar sesión, aunque son menos relevantes para la gestión de cuentas de alto volumen.

La función clave de 2FA online: eliminar las tarjetas SIM

Una vez que activas 2FA y cambias la cuenta a códigos basados en aplicación u online, la tarjeta SIM usada para el registro puede volverse menos importante para los inicios de sesión rutinarios, pero aún puede importar para recuperación, verificaciones de actividad sospechosa o verificación específica de la plataforma. Esta es la medida de seguridad que lo cambia todo.

Antes de 2FA online:

- Compras constantes de SIM físicas o servicios de alquiler de SMS

- Números que expiran a mitad de campaña y activan disputas de propiedad

- Números reciclados o de baja calidad que aumentan el riesgo de problemas de recuperación de cuenta y lockouts

- Perfiles perdidos cuando los números virtuales entran en blacklist

Después de migrar a códigos basados en web:

- Regístrate con un número fiable que la plataforma acepte y luego añade 2FA basada en aplicación donde esté disponible

- Activa 2FA y vincúlala a un generador basado en navegador

- Los inicios de sesión diarios usan contraseña + código generado en la web

- La SIM original rara vez se necesita de nuevo

En flujos de trabajo de alto volumen, reemplazar alquileres recurrentes de SMS con 2FA basada en aplicación puede reducir los costes continuos de gestión de números, especialmente cuando los equipos gestionan grandes cantidades de cuentas.

El problema oculto de los autenticadores móviles: dependencia del dispositivo

Las aplicaciones autenticadoras móviles pueden crear riesgos de dependencia del dispositivo, especialmente cuando los códigos no están sincronizados o respaldados. Sin embargo, las aplicaciones modernas como Google Authenticator ahora admiten sincronización de cuentas, lo que reduce —pero no elimina por completo— el riesgo de bloqueo. Google Authenticator genera códigos de verificación de un solo uso para sitios y aplicaciones que admiten 2-Step Verification, permitiendo a los usuarios iniciar sesión de forma segura sin necesitar conexión a internet. También admite múltiples cuentas, permitiendo a los usuarios gestionar varios códigos de autenticador desde una sola aplicación.

Pero para profesionales multi-cuenta, esto crea escenarios de desastre:

- Fallo del dispositivo: Si el teléfono se rompe, se restablece o se pierde, los códigos desaparecen y la recuperación requiere códigos de respaldo o re-enrollment, a menudo imposible a mitad de campaña sin la SIM original

- Cuello de botella del equipo: Compartir un teléfono entre miembros del equipo es lento, arriesgado e impráctico entre zonas horarias

- Punto único de fallo: Un dispositivo robado o dañado puede bloquear simultáneamente cientos de cuentas

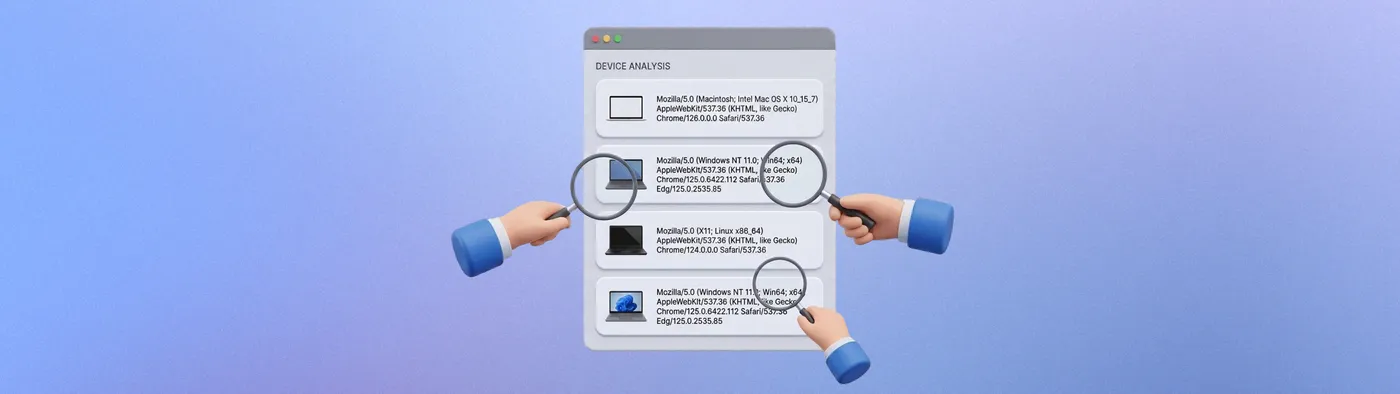

El riesgo de correlación: Un teléfono puede convertirse en un riesgo de correlación si el mismo dispositivo, sesión de aplicación móvil, sistema de aprobación push, número de recuperación o cuenta de ecosistema se reutiliza en muchas identidades. Sin embargo, la generación estándar de códigos TOTP por sí misma no expone el ID de hardware del teléfono a la plataforma objetivo.

Los equipos pueden perder acceso a cuentas publicitarias importantes cuando los tokens de autenticador no están respaldados y los métodos de recuperación están desactualizados o no disponibles.

Aunque Google añadió funciones de respaldo y sincronización alrededor de 2023-2024, aún te atan al paradigma phone-first y a una cuenta específica de ecosistema.

Cómo funciona 2FA basado en web: códigos generados directamente en el navegador

Las herramientas basadas en web generan códigos de contraseña de un solo uso dentro de tu navegador usando el algoritmo totp y tu clave secreta almacenada. No hay app que descargar, no interviene ningún teléfono y no se necesita conexión celular durante la generación rutinaria de códigos, solo acceso al navegador. Sin embargo, esto traslada la seguridad al perfil del navegador y a la capa de almacenamiento: si el perfil o la clave secreta se exponen, cualquiera con acceso puede generar códigos válidos.

La mayoría de las plataformas que admiten aplicaciones autenticadoras usan códigos TOTP basados en tiempo. HOTP basado en contador también existe, pero los usuarios normalmente no pueden elegir el algoritmo a menos que la plataforma lo admita explícitamente.

Flujo básico de configuración:

- En la configuración de seguridad de la plataforma, elige “Authenticator app” o “Use an app to get codes”

- La plataforma muestra un qr code (la aplicación permite a los usuarios configurar sus cuentas automáticamente usando QR codes, simplificando el proceso) o una clave secreta sin procesar

- Pega esa clave secreta en el programa 2FA basado en web que se ejecuta en tu perfil de navegador

- Confirma introduciendo el primer código generado en el lado de la plataforma

Uso diario:

- Abre tu perfil de navegador

- Navega a la página web 2FA

- Copia el código actual de 6 dígitos (se actualiza cada 30 segundos)

- Introdúcelo en la pantalla de inicio de sesión de la plataforma

Beneficios de colaboración:

- Varios miembros del equipo pueden acceder a las mismas claves 2FA mediante perfiles compartidos, pero esto debe tratarse como una decisión sensible de control de acceso

- Sin cuellos de botella de “¿quién tiene el teléfono?”

- Sin envío de dispositivos físicos entre oficinas

Trust Scores y Checkpoints: por qué 2FA estabiliza tus cuentas

La teoría de la industria —no una política oficial— sugiere que las grandes plataformas pueden asignar una confianza ligeramente mayor a las cuentas con factores de autenticación adecuados habilitados. Las observaciones prácticas de equipos de arbitraje respaldan esto.

Patrones observados:

- Las cuentas con 2FA habilitado suelen pasar inicios de sesión sospechosos con menos desafíos SMS

- Los cambios de método de pago activan menos bucles de “confirma que eres tú”

- Implementar 2FA puede reducir significativamente el riesgo de brechas de cuenta, ya que añade una capa extra de seguridad no dependiente únicamente de contraseñas

Los equipos a menudo reportan menos solicitudes SMS rutinarias después de cambiar a 2FA basada en autenticador, pero la frecuencia de verificación aún depende del risk scoring de la plataforma, historial del dispositivo, actividad de la cuenta y acciones sensibles.

2FA no evita mágicamente bans por violaciones de políticas, pero:

- Reduce la fricción de recuperación después de flags leves

- Hace más fácil mantener el acceso durante la revisión de cuenta

- Reduce los checkpoints SMS, evitando la necesidad de reciclar números a mitad de campaña

Usar 2FA online dentro de un navegador antidetect como Undetectable.io

Los perfiles de navegador antidetect ya son identidades aisladas con fingerprints únicos que puedes validar en herramientas como AmIUnique.org para medir la unicidad de fingerprint del navegador. Ejecutar 2FA basada en web dentro de cada perfil mantiene todo separado y limpio: la combinación perfecta para profesionales que gestionan múltiples cuentas.

Flujo de trabajo con Undetectable.io:

- Crea un perfil para cada cuenta publicitaria o conjunto de cuentas

- Dentro de ese perfil, abre el sitio web 2FA elegido y añade la clave secreta de esa cuenta

- Almacena el perfil localmente o en almacenamiento privado en la nube, manteniendo la configuración 2FA asociada a esa identidad de navegador

Ventajas de privacidad:

- Si el perfil se almacena localmente, el secreto 2FA permanece en el dispositivo del usuario. Si se usa sincronización en la nube o uso compartido en equipo, los equipos deben tratar el perfil como almacenamiento sensible y protegerlo con controles de acceso estrictos.

- Cada perfil está sandboxed con sus propias cookies, almacenamiento y fingerprint: el generador web 2FA no ve nada entre perfiles, y puedes verificar la protección contra fugas en herramientas como comprobaciones de anonimato de BrowserLeaks.com con Undetectable

Escalado multi-cuenta:

- Usa creación masiva de perfiles para generar docenas de perfiles, cada uno con su propio emparejamiento 2FA

- Combina con gestión de proxies para que cada par perfil + 2FA funcione detrás de su propia subred IP (por ejemplo, mediante conectar proxies residenciales ABCProxy a Undetectable)

- Ningún teléfono central actuando como un hub frágil para toda tu operación

Este enfoque elimina el riesgo de que la sincronización de Google Authenticator vincule todas tus identidades dentro de una sola cuenta de ecosistema.

Flujos de trabajo en equipo: compartir acceso 2FA sin compartir teléfonos

Las configuraciones típicas de equipo involucran media buyers en diferentes zonas horarias, farmers preparando cuentas y managers SMM manteniéndolas a largo plazo. Web 2FA simplifica esto drásticamente.

Cómo funciona:

- Almacena la clave secreta 2FA en el perfil de navegador que tu equipo comparte mediante la sincronización de Undetectable.io

- Cualquier teammate con acceso al perfil puede generar códigos en su propio navegador

- Operadores del turno nocturno inician sesión en TikTok Ads sin despertar al buyer principal para pedir un código

Prácticas de seguridad:

- Comparte perfiles solo mediante canales confiables (team workspace, no random file dumps)

- Mantén copias de respaldo de secretos críticos en almacenamiento cifrado

- Implementa separación de roles: farmers habilitan 2FA y entregan perfiles configurados; buyers solo trabajan

Casos de uso prácticos:

- Agencias incorporan freelancers sin entregar dispositivos físicos ni Google/Apple IDs principales

- Trabajadores remotos en otras ciudades acceden a códigos sin que el teléfono esté en el escritorio de un manager

- La cobertura de fin de semana se vuelve fluida: sin cuello de botella de una sola persona

Plan de migración: mover cuentas existentes a 2FA basado en web

Aquí tienes un enfoque paso a paso para mover cuentas live de SMS o autenticador móvil a 2FA online con mínimo tiempo de inactividad.

Pasos de migración de alto nivel:

- Inventario: Lista todas las cuentas online, el tipo actual de 2FA y el perfil responsable

- Prioriza: Empieza con cuentas de alto valor (BMs con $10k+ lifetime spend) antes que cuentas de prueba

- Prepara: Abre cada cuenta solo dentro de su perfil dedicado de Undetectable.io con proxy seguro después de descargar e instalar Undetectable para Mac o Windows

Acciones a nivel de plataforma:

- En la configuración de seguridad, añade un nuevo método de dispositivo (“authenticator app”) manteniendo SMS como backup

- Escanea o copia la clave secreta en el programa web 2FA; confirma que los códigos funcionan

- Después de inicios de sesión de prueba exitosos, decide si eliminar SMS como secondary

Control de riesgos:

- Evita cambiar 2FA durante picos fuertes de gasto o antes de lanzamientos importantes

- Prueba la recuperación primero en algunas cuentas: simula pérdida de acceso y verifica que los backup codes funcionen

- Cambia entre métodos gradualmente, no todo a la vez

Ejemplo de timeline: Programa una ventana de 1-2 semanas (mediados de mayo de 2025) para migrar equipos gradualmente: primero cuentas internas, luego cuentas de clientes.

Mejores prácticas y errores comunes con 2FA online

Haz esto:

- Mantén al menos un respaldo offline de secretos 2FA críticos (archivo cifrado o impreso en un lugar seguro)

- Audita regularmente qué miembros del equipo tienen acceso a qué perfiles y códigos

- Usa entradas web 2FA únicas por cuenta; nunca reutilices un secreto en múltiples perfiles

- Protege tus datos con controles de acceso y documentación adecuados, y elige un plan de precios de Undetectable.io que coincida con tu volumen de perfiles y tamaño de equipo

Evita esto:

-

Habilitar 2FA desde un perfil “sucio” o compartido que se elimina más tarde

-

Almacenar secretos en hojas de cálculo sin cifrar o mensajeros visibles para demasiadas personas

-

Olvidar actualizar la documentación cuando cambia el método 2FA

-

Asumir que un perfil eliminado significa que la búsqueda de backup codes puede esperar

Un caso de estudio de 2024: una cuenta de Amazon seller de $20k/month se perdió porque el equipo nunca documentó el cambio de SMS a 2FA basado en web, y el fallback number original expiró.

Conclusión: construye 2FA phone-free y escalable alrededor de tu stack antidetect

2FA online elimina la tarjeta SIM de las operaciones diarias, rompe la dependencia de un solo teléfono y encaja perfectamente en una configuración antidetect multi-cuenta. El primer factor en 2FA suele ser una contraseña, mientras que el segundo factor puede ser un código generado por el navegador: sin necesidad de teléfono.

Beneficios estratégicos para 2025-2026:

- Menores costes de SIM y SMS en toda tu operación

- Trust signals más fluidas y menos checkpoint loops

- Acceso de equipo y recuperación de cuentas más fáciles sin dependencias de hardware

Empieza a construir este workflow con Undetectable.io: crea perfiles aislados, añade claves 2FA basadas en web dentro de cada uno y escala a cientos de cuentas sin tocar una sola aplicación autenticadora en tu teléfono. Es una forma conveniente de mejorar la seguridad de la cuenta mientras mantienes el anonimato que exige tu operación multi-cuenta.