Facebook、Google、TikTok、Amazonで20、100、または500以上のアカウントを管理しているなら、このガイドはあなたのためのものです。個人のGmailを確認するだけの一般ユーザー向けではありません。核心となる考え方はシンプルです。Webベースの2FAツールは、多くのSMSチェックを認証コードに置き換えることで、SIMカードへの日常的な依存を減らせます。ただし、電話ベースの復旧やプラットフォームによる追加チェックを完全に排除するものではありません。

二要素認証が有効な場合、プラットフォームは通常のログイン時に認証コードへより依存することがありますが、ログインリスクが高い場合にはSMS、デバイス確認、本人確認、その他のチャレンジを求めることがあります。Undetectable.ioの隔離されたantidetectプロファイルとブラウザ内2FAキーの組み合わせは、アクセス管理をよりスケーラブルにできますが、アカウントの安全性を保証するものではなく、電話ベースの認証をすべて排除するものでもありません。

これがあなたに意味すること:

- SIMレンタルや物理カードの買い溜めが不要

- 運用全体を縛る電話が不要

- よりスムーズなcheckpointsと少ない認証ループ

アービトラージとマルチアカウントの文脈における2FAとは?

Meta、Google Ads、TikTok Adsのような広告プラットフォームやAmazonのようなmarketplaceでは、認証要素の仕組みは個人の銀行口座を保護する場合とは異なります。初回ログインでは、Webサイトまたはアプリで標準的なユーザー名とパスワードを入力する必要があります。サーバーは第一要素の検証中にパスワードを確認します。その後、第二の検証要素が続きます。

2FAは、2つの異なる認証要素を要求することでアカウントセキュリティを強化し、従来のパスワードのみの方法と比べて不正アクセスを大幅に困難にします。2FAの第二要素には、モバイルアプリで生成されるコード、SMSコード、生体認証などが含まれ、ユーザーが本人確認を行う方法に柔軟性を提供します。

マルチアカウント専門家向けの主要用語:

- TOTP(Time-based One-Time Password): 秘密鍵を使って30秒ごとに更新される認証コード

- バックアップコード: 主要な方法が失敗したときの復旧に使う、1回限りの8-10桁の文字列

- 信頼済みデバイス: 以前に認識されたブラウザまたはデバイスセッションで、繰り返しの2FAプロンプトを減らす可能性がありますが、すべての状況でパスワードのみのアクセスを保証するものではありません

- あなたが知っているもの: パスワード、PIN、またはセキュリティ質問の答え

- あなたが持っているもの: スマートフォンやsecurity tokenのような物理デバイス

- あなた自身であるもの: 指紋や顔認識などの生体データ

時間制限のあるワンタイムパスコードは、追加認証のためにSMSまたはemailで受け取ることができます。Push notificationsも別の方法で、ユーザーはスマートフォン上でログイン試行を承認または拒否する通知を受け取ります。ハードウェアセキュリティキーは、ログイン時にセキュリティ層を追加する物理USBまたはNFCデバイスですが、大量アカウント管理では関連性が低くなります。

オンライン2FAのキラー機能:SIMカードの排除

2FAを有効化し、アカウントをアプリベースまたはオンラインコードに切り替えると、登録に使用したSIMカードは通常ログインでは重要性が下がる場合がありますが、復旧、不審なアクティビティ確認、またはプラットフォーム固有の認証では依然として重要になることがあります。これがすべてを変えるセキュリティ対策です。

オンライン2FA以前:

- 物理SIMまたはSMSレンタルサービスの継続的な購入

- キャンペーン中に番号が期限切れになり、所有権の争いを引き起こす

- 再利用された番号や低品質の番号が、アカウント復旧問題やlockoutsのリスクを高める

- 仮想番号がblacklistに載ることでプロファイルを失う

Webベースのコードへ移行後:

- プラットフォームが受け入れる信頼できる番号で登録し、可能な場合はアプリベースの2FAを追加する

- 2FAを有効化し、ブラウザベースのジェネレーターに連携する

- 日常ログインではパスワード + Web生成コードを使用する

- 元のSIMはほとんど再び必要にならない

大量処理のワークフローでは、継続的なSMSレンタルをアプリベースの2FAに置き換えることで、特にチームが多数のアカウントを管理している場合、継続的な番号管理コストを削減できます。

モバイル認証アプリの隠れた問題:デバイスへの固定

モバイル認証アプリは、特にコードが同期またはバックアップされていない場合、デバイス依存のリスクを生み出す可能性があります。ただし、Google Authenticatorのような最新アプリは現在アカウント同期をサポートしており、ロックアウトリスクを低減しますが、完全に取り除くわけではありません。Google Authenticatorは、2-Step Verificationをサポートするサイトやアプリ向けにワンタイム認証コードを生成し、インターネット接続なしでも安全にサインインできるようにします。また、複数アカウントに対応しており、ユーザーは単一アプリからさまざまな認証コードを管理できます。

しかし、マルチアカウント専門家にとって、これは災害シナリオを生みます:

- デバイス障害: 電話が壊れる、リセットされる、または紛失すると、コードは消え、復旧にはバックアップコードまたは再登録が必要になります。元のSIMなしではキャンペーン中に不可能なことがよくあります

- チームのボトルネック: 1台の電話をチームメンバー間で共有するのは遅く、危険で、タイムゾーンをまたぐ場合には非現実的です

- 単一障害点: 盗難または破損した1台のデバイスが、同時に数百のアカウントをロックアウトする可能性があります

相関リスク: 同じデバイス、モバイルアプリセッション、push承認システム、復旧番号、またはエコシステムアカウントが多くのIDで再利用される場合、電話は相関リスクになる可能性があります。ただし、標準的なTOTPコード生成自体は、電話のハードウェアIDを対象プラットフォームに公開しません。

認証トークンがバックアップされておらず、復旧方法が古いまたは利用できない場合、チームは重要な広告アカウントへのアクセスを失う可能性があります。

Googleは2023-2024年頃にバックアップと同期機能を追加しましたが、それでもphone-firstのパラダイムと特定のエコシステムアカウントにあなたを縛ります。

Webベース2FAの仕組み:コードをブラウザ内で直接生成

Webベースのツールは、totpアルゴリズムと保存された秘密鍵を使用して、ブラウザ内でワンタイムパスワードコードを直接生成します。ダウンロードするアプリはなく、電話も関与せず、通常のコード生成中にセルラー接続も不要です。必要なのはブラウザアクセスだけです。ただし、これはセキュリティをブラウザプロファイルとストレージ層へ移します。プロファイルまたは秘密鍵が露出すると、アクセス権を持つ誰でも有効なコードを生成できます。

認証アプリをサポートするほとんどのプラットフォームは、時間ベースのTOTPコードを使用しています。カウンターベースのHOTPも存在しますが、プラットフォームが明示的にサポートしていない限り、ユーザーは通常アルゴリズムを選択できません。

基本的な設定フロー:

- プラットフォームのセキュリティ設定で、“Authenticator app” または “Use an app to get codes” を選択する

- プラットフォームがqr code(アプリはQRコードを使用してユーザーがアカウントを自動設定できるようにし、プロセスを簡素化します)または生の秘密鍵を表示する

- その秘密鍵を、ブラウザプロファイル内で実行されているWebベースの2FAプログラムに貼り付ける

- プラットフォーム側で最初に生成されたコードを入力して確認する

日常利用:

- ブラウザプロファイルを開く

- web 2FAページへ移動する

- 現在の6桁コードをコピーする(30秒ごとに更新)

- プラットフォームのログイン画面に入力する

コラボレーション上の利点:

- 複数のチームメンバーが共有プロファイルを通じて同じ2FAキーへアクセスできますが、これは機密性の高いアクセス制御の判断として扱うべきです

- 「誰が電話を持っているのか?」というボトルネックがない

- オフィス間で物理デバイスを発送する必要がない

Trust ScoresとCheckpoints:2FAがアカウントを安定させる理由

業界理論であり公式ポリシーではありませんが、大手プラットフォームは適切な認証要素を有効にしたアカウントにわずかに高い信頼を割り当てる可能性があるとされています。アービトラージチームの実務上の観察がこれを裏付けています。

観察されたパターン:

- 2FA有効アカウントは、不審なログインをより少ないSMSチャレンジで通過することが多い

- 支払い方法の変更で発生する「本人確認」ループが少ない

- 2FAを実装すると、パスワードのみに依存しない追加のセキュリティ層が加わるため、アカウント侵害のリスクを大幅に減らせます

チームは、認証アプリベースの2FAへ切り替えた後、通常のSMSプロンプトが減ったと報告することがよくありますが、認証頻度は依然としてプラットフォームのrisk scoring、デバイス履歴、アカウントアクティビティ、機密性の高い操作に依存します。

2FAはポリシー違反によるbansを魔法のように防ぐわけではありませんが、次のことを可能にします:

- 軽いflags後の復旧摩擦を減らす

- アカウントレビュー中にアクセスを維持しやすくする

- SMS checkpointsを減らし、キャンペーン中に番号を再利用する必要を避ける

Undetectable.ioのようなAntidetectブラウザ内でオンライン2FAを使う

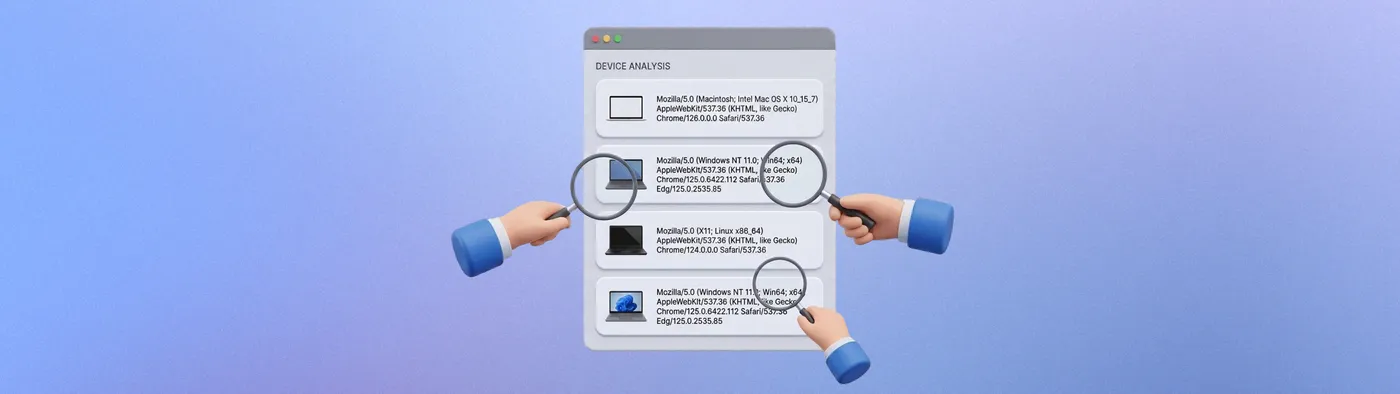

Antidetectブラウザプロファイルは、すでに一意のfingerprintsを持つ隔離されたIDであり、 ブラウザfingerprintの一意性を測定するAmIUnique.orgのようなツールで検証できます。各プロファイル内でWebベースの2FAを実行すると、すべてを分離し、クリーンな状態に保てます。これは複数アカウントを管理する専門家にとって完璧な組み合わせです。

Undetectable.ioでのワークフロー:

- 各広告アカウントまたはアカウントのbundleごとにプロファイルを作成する

- そのプロファイル内で選択したweb 2FAサイトを開き、そのアカウントの秘密鍵を追加する

- プロファイルをローカルまたはプライベートクラウドストレージに保存し、2FA設定をそのブラウザIDに紐付けたままにする

プライバシー上の利点:

- プロファイルがローカルに保存されている場合、2FAシークレットはユーザーのデバイス上に残ります。クラウド同期またはチーム共有を使用する場合、チームはプロファイルを機密ストレージとして扱い、厳格なアクセス制御で保護する必要があります。

- 各プロファイルは独自のcookies、storage、fingerprintを持ってsandboxedされています。web 2FAジェネレーターはプロファイル間の情報を何も見ず、 UndetectableによるBrowserLeaks.com匿名性チェックのようなツールでリーク保護を検証できます

マルチアカウントのスケーリング:

- 大量プロファイル作成を使って、それぞれ独自の2FAペアリングを持つ数十のプロファイルを生成する

- プロキシ管理と組み合わせ、各プロファイル + 2FAペアが独自のIPサブネットの背後で動作するようにする(たとえば、 ABCProxy residential proxiesをUndetectableに接続することで)

- 運用全体の脆弱なハブとして機能する中央電話が不要

このアプローチにより、Google Authenticatorの同期がすべてのIDを1つのエコシステムアカウント内で結び付けるリスクを排除します。

チームワークフロー:電話を共有せずに2FAアクセスを共有する

典型的なチーム構成には、異なるタイムゾーンにいるmedia buyers、アカウントを準備するfarmers、それらを長期的に維持するSMM managersが含まれます。Web 2FAはこれを劇的に簡素化します。

仕組み:

- チームがUndetectable.io syncを通じて共有するブラウザプロファイルに2FA秘密鍵を保存する

- プロファイルにアクセスできるteammateは、自分のブラウザでコードを生成できる

- 夜勤オペレーターは、コードのためにメインbuyerを起こさずにTikTok Adsへログインする

セキュリティ実践:

- プロファイルは信頼できるチャネル(team workspaceであり、ランダムなfile dumpsではない)でのみ共有する

- 重要なシークレットのバックアップコピーを暗号化ストレージに保管する

- 役割分離を実装する:farmersが2FAを有効化し、設定済みプロファイルを引き渡す;buyersは作業だけを行う

実用的なuse cases:

- 代理店が物理デバイスや主要なGoogle/Apple IDsを渡さずにfreelancersをonboardする

- 他の都市にいるリモートワーカーが、マネージャーの机に置かれた電話なしでコードにアクセスする

- 週末対応がシームレスになる — 1人に依存するボトルネックがない

移行計画:既存アカウントをWebベース2FAへ移す

以下は、live accountsをSMSまたはモバイル認証アプリからオンライン2FAへ、最小限のダウンタイムで移すためのステップバイステップのアプローチです。

高レベルの移行ステップ:

- インベントリ: すべてのオンラインアカウント、現在の2FAタイプ、担当プロファイルを一覧化する

- 優先順位付け: テストアカウントの前に、高価値アカウント($10k+ lifetime spendのBMs)から始める

- 準備: MacまたはWindows用Undetectableをダウンロードしてインストールした後、各アカウントを専用のUndetectable.ioプロファイル内でのみ、安全なプロキシを使って開く

プラットフォームレベルの操作:

- セキュリティ設定で、SMSをbackupとして保持したまま新しいデバイス方法(“authenticator app”)を追加する

- 秘密鍵をweb 2FAプログラムにスキャンまたはコピーし、コードが機能することを確認する

- テストログイン成功後、SMSをsecondaryとして削除するか決定する

リスク管理:

- 激しいspend spikes中や大規模launch前に2FAを変更しない

- まず少数のアカウントで復旧をテストする — アクセス喪失をシミュレートし、backup codesが機能することを確認する

- 方法の切り替えは段階的に行い、一度にすべて行わない

Timeline例: チームを段階的に移行するために1-2週間の期間(2025年5月中旬)を予定する — まず内部アカウント、その後クライアントアカウント。

オンライン2FAのBest Practicesとよくあるミス

これを行う:

- 重要な2FAシークレットのオフラインバックアップを少なくとも1つ保持する(暗号化ファイルまたは安全な場所に保管した印刷物)

- どのチームメンバーがどのプロファイルとコードにアクセスできるかを定期的に監査する

- アカウントごとに一意のweb 2FAエントリを使用する;複数プロファイルで1つのシークレットを再利用しない

- 適切なアクセス制御とドキュメントでデータを保護し、プロファイル数とチーム規模に合った Undetectable.io pricing planを選ぶ

これを避ける:

-

後で削除される“dirty”または共有プロファイルから2FAを有効化すること

-

暗号化されていないスプレッドシートや、多すぎる人に見えるmessengersにシークレットを保存すること

-

2FA方法が変わったときにドキュメント更新を忘れること

-

削除されたプロファイルが、backup codesの検索を待ってよいことを意味すると考えること

2024年のケーススタディ:$20k/monthのAmazon seller accountが失われました。チームがSMSからWebベース2FAへの切り替えを記録しておらず、元のfallback numberが期限切れになったためです。

結論:Antidetect Stackを中心にPhone-Freeでスケーラブルな2FAを構築する

オンライン2FAは日常業務からSIMカードを取り除き、1台の電話への依存を断ち切り、antidetectのマルチアカウント設定に完璧に適合します。2FAの第一要素は通常パスワードであり、第二要素はブラウザが生成するコードにできます — 電話は不要です。

2025-2026年の戦略的メリット:

- 運用全体でSIMとSMSのコストを削減

- よりスムーズなtrust signalsと少ないcheckpoint loops

- ハードウェア依存なしで、チームアクセスとアカウント復旧が容易に

Undetectable.ioでこのworkflowを構築し始めましょう:隔離されたプロファイルを作成し、それぞれにWebベースの2FAキーを紐付け、電話上の認証アプリに一切触れることなく数百のアカウントまでスケールできます。これは、マルチアカウント運用に必要な匿名性を維持しながら、アカウントセキュリティを強化する便利な方法です。