Se você gerencia 20, 100 ou mais de 500 contas no Facebook, Google, TikTok ou Amazon, este guia é para você — não para usuários casuais que apenas verificam seu Gmail pessoal. A tese principal é simples: ferramentas de 2FA baseadas na web podem reduzir a dependência diária de cartões SIM ao substituir muitas verificações por SMS por códigos de autenticador, embora não eliminem totalmente a recuperação baseada em telefone ou verificações adicionais das plataformas.

Quando a autenticação de dois fatores está ativa, as plataformas podem depender mais de códigos de autenticador durante logins de rotina, mas ainda podem solicitar SMS, confirmação de dispositivo, verificações de identidade ou outros desafios quando o risco de login é alto. A combinação de perfis antidetect isolados no Undetectable.io com chaves 2FA dentro do navegador pode tornar o gerenciamento de acesso mais escalável, mas não garante a segurança da conta nem elimina toda a verificação baseada em telefone.

O que isso significa para você:

- Chega de aluguel de SIMs ou acúmulo de cartões físicos

- Nenhum telefone amarrando toda a sua operação

- Checkpoints mais suaves e menos ciclos de verificação

O que é 2FA no contexto de arbitragem e multi-contas?

Para plataformas de anúncios como Meta, Google Ads, TikTok Ads e marketplaces como Amazon, o fator de autenticação funciona de forma diferente da proteção da sua conta bancária pessoal. O login inicial exige inserir um nome de usuário e senha padrão em um site ou aplicativo. O servidor verifica a senha durante a validação do primeiro fator. Depois vem o segundo fator de verificação.

A 2FA melhora a segurança da conta ao exigir dois fatores de autenticação diferentes, tornando o acesso não autorizado significativamente mais difícil em comparação com métodos tradicionais baseados apenas em senha. O segundo fator na 2FA pode incluir códigos gerados por um aplicativo móvel, códigos SMS ou verificação biométrica — oferecendo flexibilidade na forma como os usuários autenticam sua identidade.

Termos-chave para profissionais de multi-contas:

- TOTP (Time-based One-Time Password): Um código de verificação que é atualizado a cada 30 segundos usando uma chave secreta

- Códigos de backup: Sequências de 8-10 dígitos de uso único para recuperação quando os métodos principais falham

- Dispositivo confiável: Uma sessão de navegador ou dispositivo previamente reconhecida que pode reduzir solicitações repetidas de 2FA, mas não garante acesso apenas com senha em todas as situações

- Algo que você sabe: Uma senha, PIN ou resposta a uma pergunta de segurança

- Algo que você tem: Um dispositivo físico, como um smartphone ou um token de segurança

- Algo que você é: Dados biométricos, como impressão digital ou reconhecimento facial

Senhas únicas sensíveis ao tempo podem ser recebidas via SMS ou e-mail para autenticação adicional. Notificações push são outro método em que os usuários recebem uma notificação em seu smartphone para aprovar ou negar uma tentativa de login. Chaves de segurança de hardware são dispositivos físicos USB ou NFC que adicionam uma camada de segurança ao fazer login — embora sejam menos relevantes para gerenciamento de contas em alto volume.

O recurso matador do 2FA online: eliminar cartões SIM

Depois que você ativa o 2FA e muda a conta para códigos baseados em aplicativo ou online, o cartão SIM usado para registro pode se tornar menos importante para logins de rotina, mas ainda pode ser necessário para recuperação, verificações de atividade suspeita ou verificação específica da plataforma. Essa é a medida de segurança que muda tudo.

Antes do 2FA online:

- Compras constantes de SIMs físicos ou serviços de aluguel de SMS

- Números expirando no meio da campanha e provocando disputas de propriedade

- Números reciclados ou de baixa qualidade aumentando o risco de problemas de recuperação de conta e bloqueios

- Perfis perdidos quando números virtuais entram em blacklist

Depois de migrar para códigos baseados na web:

- Registre-se com um número confiável que a plataforma aceite e depois adicione 2FA baseada em aplicativo quando disponível

- Ative o 2FA e vincule-o a um gerador baseado no navegador

- Logins diários usam senha + código gerado na web

- O SIM original raramente é necessário novamente

Em fluxos de trabalho de alto volume, substituir aluguéis recorrentes de SMS por 2FA baseada em aplicativo pode reduzir os custos contínuos de gerenciamento de números, especialmente quando equipes gerenciam grandes quantidades de contas.

O problema oculto dos autenticadores móveis: dependência do dispositivo

Aplicativos autenticadores móveis podem criar riscos de dependência de dispositivo, especialmente quando os códigos não são sincronizados ou armazenados em backup. No entanto, aplicativos modernos como o Google Authenticator agora oferecem suporte à sincronização de contas, o que reduz — mas não remove totalmente — o risco de bloqueio. O Google Authenticator gera códigos de verificação únicos para sites e apps que suportam a 2-Step Verification, permitindo que os usuários façam login com segurança sem precisar de conexão com a internet. Ele também suporta várias contas, permitindo que os usuários gerenciem diversos códigos de autenticador a partir de um único aplicativo.

Mas, para profissionais de multi-contas, isso cria cenários de desastre:

- Falha do dispositivo: Se o telefone quebrar, for redefinido ou perdido, os códigos desaparecem e a recuperação exige códigos de backup ou recadastramento — muitas vezes impossível no meio de uma campanha sem o SIM original

- Gargalo da equipe: Compartilhar um telefone entre membros da equipe é lento, arriscado e impraticável em diferentes fusos horários

- Ponto único de falha: Um dispositivo roubado ou danificado pode bloquear simultaneamente centenas de contas

O risco de correlação: Um telefone pode se tornar um risco de correlação se o mesmo dispositivo, sessão de aplicativo móvel, sistema de aprovação push, número de recuperação ou conta de ecossistema for reutilizado em muitas identidades. No entanto, a geração padrão de códigos TOTP por si só não expõe o ID de hardware do telefone à plataforma-alvo.

Equipes podem perder acesso a contas de anúncios importantes quando tokens de autenticador não têm backup e métodos de recuperação estão desatualizados ou indisponíveis.

Embora o Google tenha adicionado recursos de backup e sincronização por volta de 2023-2024, eles ainda prendem você ao paradigma phone-first e a uma conta específica de ecossistema.

Como funciona o 2FA baseado na web: códigos gerados diretamente no navegador

Ferramentas baseadas na web geram códigos de senha única diretamente no seu navegador usando o algoritmo totp e sua chave secreta armazenada. Não há aplicativo para baixar, nenhum telefone envolvido e nenhuma necessidade de conexão celular durante a geração rotineira de códigos — apenas acesso ao navegador. No entanto, isso transfere a segurança para o perfil do navegador e a camada de armazenamento: se o perfil ou a chave secreta forem expostos, qualquer pessoa com acesso poderá gerar códigos válidos.

A maioria das plataformas que suportam aplicativos autenticadores usa códigos TOTP baseados em tempo. O HOTP baseado em contador também existe, mas os usuários normalmente não podem escolher o algoritmo, a menos que a plataforma ofereça suporte explícito a ele.

Fluxo básico de configuração:

- Nas configurações de segurança da plataforma, escolha “Authenticator app” ou “Use an app to get codes”

- A plataforma exibe um qr code (o aplicativo permite que os usuários configurem suas contas automaticamente usando QR codes, simplificando o processo) ou uma chave secreta bruta

- Cole essa chave secreta no programa 2FA baseado na web em execução no seu perfil de navegador

- Confirme inserindo o primeiro código gerado no lado da plataforma

Uso diário:

- Abra seu perfil de navegador

- Navegue até a página web 2FA

- Copie o código atual de 6 dígitos (atualiza a cada 30 segundos)

- Insira na tela de login da plataforma

Benefícios de colaboração:

- Vários membros da equipe podem acessar as mesmas chaves 2FA por meio de perfis compartilhados, mas isso deve ser tratado como uma decisão sensível de controle de acesso

- Sem gargalos de “quem está com o telefone?”

- Sem envio de dispositivos físicos entre escritórios

Trust Scores e checkpoints: por que o 2FA estabiliza suas contas

A teoria da indústria — não uma política oficial — sugere que grandes plataformas podem atribuir uma confiança ligeiramente maior a contas com fatores de autenticação adequados ativados. Observações práticas de equipes de arbitragem apoiam isso.

Padrões observados:

- Contas com 2FA ativado frequentemente passam por logins suspeitos com menos desafios por SMS

- Alterações no método de pagamento acionam menos loops de “confirme que é você”

- Implementar 2FA pode reduzir significativamente o risco de invasões de conta, pois adiciona uma camada extra de segurança que não depende apenas de senhas

Equipes frequentemente relatam menos solicitações rotineiras de SMS após mudar para 2FA baseada em autenticador, mas a frequência de verificação ainda depende do risk scoring da plataforma, histórico do dispositivo, atividade da conta e ações sensíveis.

2FA não impede magicamente bans por violações de política, mas ele:

- Reduz o atrito de recuperação após flags leves

- Facilita manter acesso durante a revisão da conta

- Diminui checkpoints por SMS, evitando a necessidade de reciclar números no meio da campanha

Usando 2FA online dentro de um navegador antidetect como Undetectable.io

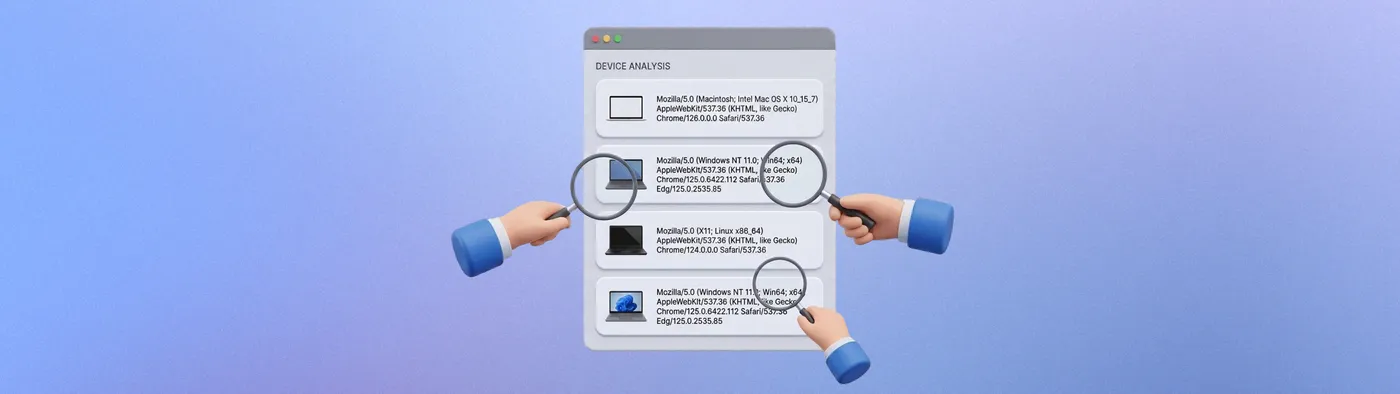

Perfis de navegador antidetect já são identidades isoladas com fingerprints únicos que você pode validar em ferramentas como AmIUnique.org para medir a unicidade da fingerprint do navegador. Executar 2FA baseado na web dentro de cada perfil mantém tudo separado e limpo — a combinação perfeita para profissionais que gerenciam várias contas.

Fluxo de trabalho com Undetectable.io:

- Crie um perfil para cada conta de anúncios ou pacote de contas

- Dentro desse perfil, abra o site web 2FA escolhido e adicione a chave secreta dessa conta

- Armazene o perfil localmente ou em armazenamento privado na nuvem, mantendo a configuração de 2FA anexada a essa identidade de navegador

Vantagens de privacidade:

- Se o perfil for armazenado localmente, o segredo 2FA permanece no dispositivo do usuário. Se a sincronização em nuvem ou o compartilhamento de equipe for usado, as equipes devem tratar o perfil como armazenamento sensível e protegê-lo com controles de acesso rigorosos.

- Cada perfil é sandboxed com seus próprios cookies, armazenamento e fingerprint — o gerador web 2FA não vê nada entre perfis, e você pode verificar a proteção contra vazamentos em ferramentas como verificações de anonimato do BrowserLeaks.com com Undetectable

Escalabilidade de multi-contas:

- Use criação em massa de perfis para gerar dezenas de perfis, cada um com seu próprio pareamento 2FA

- Combine com gerenciamento de proxy para que cada par perfil + 2FA rode por trás de sua própria sub-rede de IP (por exemplo, por conectar proxies residenciais ABCProxy ao Undetectable)

- Nenhum telefone central atuando como um hub frágil para toda a sua operação

Essa abordagem elimina o risco de que a sincronização do Google Authenticator conecte todas as suas identidades dentro de uma única conta de ecossistema.

Fluxos de trabalho em equipe: compartilhando acesso 2FA sem compartilhar telefones

Configurações típicas de equipe envolvem media buyers em diferentes fusos horários, farmers preparando contas e gerentes de SMM mantendo-as no longo prazo. O web 2FA simplifica isso drasticamente.

Como funciona:

- Armazene a chave secreta 2FA no perfil de navegador que sua equipe compartilha via sincronização Undetectable.io

- Qualquer teammate com acesso ao perfil pode gerar códigos em seu próprio navegador

- Operadores do turno da noite entram no TikTok Ads sem acordar o buyer principal para obter um código

Práticas de segurança:

- Compartilhe perfis apenas por canais confiáveis (team workspace, não dumps aleatórios de arquivos)

- Mantenha cópias de backup de segredos críticos em armazenamento criptografado

- Implemente separação de funções: farmers ativam 2FA e entregam perfis configurados; buyers apenas trabalham

Casos de uso práticos:

- Agências integram freelancers sem entregar dispositivos físicos ou Google/Apple IDs principais

- Trabalhadores remotos em outras cidades acessam códigos sem que o telefone fique na mesa de um gerente

- A cobertura de fim de semana se torna contínua — sem gargalo de uma única pessoa

Plano de migração: movendo contas existentes para 2FA baseado na web

Aqui está uma abordagem passo a passo para mover contas live de SMS ou autenticador móvel para 2FA online com tempo de inatividade mínimo.

Etapas de migração em alto nível:

- Inventário: Liste todas as contas online, o tipo atual de 2FA e o perfil responsável

- Priorize: Comece com contas de alto valor (BMs com $10k+ lifetime spend) antes das contas de teste

- Prepare: Abra cada conta apenas dentro de seu perfil dedicado Undetectable.io com proxy seguro depois de baixar e instalar o Undetectable para Mac ou Windows

Ações no nível da plataforma:

- Nas configurações de segurança, adicione um novo método de dispositivo (“authenticator app”) mantendo SMS como backup

- Escaneie ou copie a chave secreta para o programa web 2FA; confirme códigos funcionando

- Após logins de teste bem-sucedidos, decida se deseja remover o SMS como secundário

Controle de risco:

- Evite alterar 2FA durante picos intensos de gasto ou antes de grandes lançamentos

- Teste a recuperação em algumas contas primeiro — simule perda de acesso e verifique se os códigos de backup funcionam

- Alterne entre métodos gradualmente, não tudo de uma vez

Exemplo de cronograma: Agende uma janela de 1-2 semanas (meados de maio de 2025) para migrar equipes gradualmente — primeiro contas internas, depois contas de clientes.

Melhores práticas e erros comuns com 2FA online

Faça isso:

- Mantenha pelo menos um backup offline de segredos 2FA críticos (arquivo criptografado ou impresso em um local seguro)

- Audite regularmente quais membros da equipe têm acesso a quais perfis e códigos

- Use entradas web 2FA únicas por conta; nunca reutilize um segredo em vários perfis

- Proteja seus dados com controles de acesso e documentação adequados, e escolha um plano de preços da Undetectable.io que corresponda ao seu volume de perfis e tamanho da equipe

Evite isso:

-

Ativar 2FA a partir de um perfil “sujo” ou compartilhado que será deletado depois

-

Armazenar segredos em planilhas não criptografadas ou mensageiros visíveis para muitas pessoas

-

Esquecer de atualizar a documentação quando o método 2FA muda

-

Presumir que um perfil deletado significa que a busca por códigos de backup pode esperar

Um estudo de caso de 2024: uma conta de vendedor Amazon de $20k/month foi perdida porque a equipe nunca documentou a mudança de SMS para 2FA baseado na web, e o número fallback original expirou.

Conclusão: construa um 2FA escalável e phone-free em torno do seu stack antidetect

O 2FA online remove o cartão SIM das operações diárias, quebra a dependência de um único telefone e se encaixa perfeitamente em uma configuração antidetect de multi-contas. O primeiro fator em 2FA normalmente é uma senha, enquanto o segundo fator pode ser um código gerado pelo navegador — sem telefone necessário.

Benefícios estratégicos para 2025-2026:

- Menores custos com SIM e SMS em toda a sua operação

- Trust signals mais suaves e menos checkpoint loops

- Acesso de equipe e recuperação de contas mais fáceis sem dependências de hardware

Comece a construir esse workflow com Undetectable.io: crie perfis isolados, anexe chaves 2FA baseadas na web dentro de cada um e escale para centenas de contas sem tocar em um único aplicativo autenticador no seu telefone. É uma maneira conveniente de aumentar a segurança da conta enquanto mantém o anonimato que sua operação de multi-contas exige.