Nếu bạn quản lý 20, 100 hoặc hơn 500 tài khoản trên Facebook, Google, TikTok hoặc Amazon, hướng dẫn này dành cho bạn — không phải cho người dùng thông thường chỉ kiểm tra Gmail cá nhân. Luận điểm chính rất đơn giản: các công cụ 2FA dựa trên web có thể giảm sự phụ thuộc hằng ngày vào thẻ SIM bằng cách thay thế nhiều bước kiểm tra SMS bằng mã xác thực, mặc dù chúng không loại bỏ hoàn toàn việc khôi phục dựa trên điện thoại hoặc các kiểm tra bổ sung từ nền tảng.

Khi xác thực hai yếu tố được kích hoạt, các nền tảng có thể dựa nhiều hơn vào mã xác thực trong các lần đăng nhập thường lệ, nhưng vẫn có thể yêu cầu SMS, xác nhận thiết bị, kiểm tra danh tính hoặc các thử thách khác khi rủi ro đăng nhập cao. Sự kết hợp giữa các hồ sơ antidetect biệt lập trong Undetectable.io và khóa 2FA trong trình duyệt có thể giúp việc quản lý quyền truy cập mở rộng dễ hơn, nhưng không đảm bảo an toàn tài khoản hoặc loại bỏ mọi xác minh dựa trên điện thoại.

Điều này có nghĩa gì với bạn:

- Không còn thuê SIM hoặc tích trữ thẻ vật lý

- Không có điện thoại ràng buộc toàn bộ hoạt động của bạn

- Checkpoint mượt hơn và ít vòng lặp xác minh hơn

2FA là gì trong bối cảnh arbitrage và đa tài khoản?

Đối với các nền tảng quảng cáo như Meta, Google Ads, TikTok Ads và các marketplace như Amazon, yếu tố xác thực hoạt động khác với việc bảo vệ tài khoản ngân hàng cá nhân của bạn. Lần đăng nhập ban đầu yêu cầu nhập tên người dùng và mật khẩu tiêu chuẩn trên website hoặc ứng dụng. Máy chủ xác minh mật khẩu trong quá trình xác thực yếu tố đầu tiên. Sau đó là yếu tố xác minh thứ hai.

2FA tăng cường bảo mật tài khoản bằng cách yêu cầu hai yếu tố xác thực khác nhau, khiến việc truy cập trái phép khó hơn đáng kể so với các phương thức truyền thống chỉ dùng mật khẩu. Yếu tố thứ hai trong 2FA có thể bao gồm mã do ứng dụng di động tạo, mã SMS hoặc xác minh sinh trắc học — mang lại sự linh hoạt trong cách người dùng xác thực danh tính của mình.

Các thuật ngữ chính dành cho chuyên gia đa tài khoản:

- TOTP (Time-based One-Time Password): Mã xác minh được làm mới mỗi 30 giây bằng khóa bí mật

- Mã dự phòng: Chuỗi 8-10 chữ số dùng một lần để khôi phục khi các phương thức chính thất bại

- Thiết bị đáng tin cậy: Phiên trình duyệt hoặc thiết bị đã được nhận diện trước đó, có thể giảm các yêu cầu 2FA lặp lại, nhưng không đảm bảo truy cập chỉ bằng mật khẩu trong mọi tình huống

- Thứ bạn biết: Mật khẩu, PIN hoặc câu trả lời câu hỏi bảo mật

- Thứ bạn có: Thiết bị vật lý như smartphone hoặc security token

- Thứ thuộc về bạn: Dữ liệu sinh trắc học như vân tay hoặc nhận diện khuôn mặt

Mã một lần có giới hạn thời gian có thể được nhận qua SMS hoặc email để xác thực bổ sung. Thông báo push là một phương thức khác, trong đó người dùng nhận thông báo trên smartphone để phê duyệt hoặc từ chối một lần đăng nhập. Khóa bảo mật phần cứng là thiết bị USB hoặc NFC vật lý bổ sung một lớp bảo mật khi đăng nhập — mặc dù chúng ít liên quan hơn đối với quản lý tài khoản số lượng lớn.

Tính năng then chốt của 2FA online: loại bỏ thẻ SIM

Sau khi bạn bật 2FA và chuyển tài khoản sang mã dựa trên ứng dụng hoặc mã online, thẻ SIM dùng để đăng ký có thể trở nên ít quan trọng hơn đối với các lần đăng nhập thường lệ, nhưng vẫn có thể cần cho khôi phục, kiểm tra hoạt động đáng ngờ hoặc xác minh riêng của nền tảng. Đây là biện pháp bảo mật thay đổi mọi thứ.

Trước 2FA online:

- Liên tục mua SIM vật lý hoặc dịch vụ thuê SMS

- Số hết hạn giữa chiến dịch và gây tranh chấp quyền sở hữu

- Số tái sử dụng hoặc chất lượng thấp làm tăng nguy cơ gặp vấn đề khôi phục tài khoản và khóa tài khoản

- Mất hồ sơ khi số ảo bị đưa vào blacklist

Sau khi chuyển sang mã dựa trên web:

- Đăng ký bằng một số đáng tin cậy mà nền tảng chấp nhận, sau đó thêm 2FA dựa trên ứng dụng nếu có

- Bật 2FA và liên kết với trình tạo mã dựa trên trình duyệt

- Đăng nhập hằng ngày dùng mật khẩu + mã được tạo trên web

- SIM gốc hiếm khi cần lại

Trong các quy trình khối lượng lớn, thay thế việc thuê SMS định kỳ bằng 2FA dựa trên ứng dụng có thể giảm chi phí quản lý số liên tục, đặc biệt khi đội nhóm quản lý số lượng lớn tài khoản.

Vấn đề ẩn của trình xác thực di động: ràng buộc thiết bị

Ứng dụng xác thực di động có thể tạo ra rủi ro phụ thuộc vào thiết bị, đặc biệt khi mã không được đồng bộ hoặc sao lưu. Tuy nhiên, các ứng dụng hiện đại như Google Authenticator hiện hỗ trợ đồng bộ tài khoản, điều này làm giảm — nhưng không loại bỏ hoàn toàn — rủi ro bị khóa. Google Authenticator tạo mã xác minh một lần cho các website và ứng dụng hỗ trợ 2-Step Verification, cho phép người dùng đăng nhập an toàn mà không cần kết nối internet. Nó cũng hỗ trợ nhiều tài khoản, cho phép người dùng quản lý nhiều mã xác thực khác nhau từ một ứng dụng duy nhất.

Nhưng đối với chuyên gia đa tài khoản, điều này tạo ra các kịch bản thảm họa:

- Lỗi thiết bị: Nếu điện thoại hỏng, bị reset hoặc bị mất, mã sẽ biến mất và việc khôi phục cần mã dự phòng hoặc đăng ký lại — thường là bất khả thi giữa chiến dịch nếu không có SIM gốc

- Nút thắt trong đội nhóm: Chia sẻ một điện thoại giữa các thành viên trong nhóm rất chậm, rủi ro và không thực tế khi làm việc ở nhiều múi giờ

- Điểm lỗi duy nhất: Một thiết bị bị đánh cắp hoặc hư hỏng có thể khóa đồng thời hàng trăm tài khoản

Rủi ro tương quan: Một chiếc điện thoại có thể trở thành rủi ro tương quan nếu cùng một thiết bị, phiên ứng dụng di động, hệ thống phê duyệt push, số khôi phục hoặc tài khoản hệ sinh thái được tái sử dụng cho nhiều danh tính. Tuy nhiên, việc tạo mã TOTP tiêu chuẩn tự nó không tiết lộ ID phần cứng của điện thoại cho nền tảng mục tiêu.

Các đội nhóm có thể mất quyền truy cập vào các tài khoản quảng cáo quan trọng khi token xác thực không được sao lưu và các phương thức khôi phục đã lỗi thời hoặc không khả dụng.

Mặc dù Google đã thêm các tính năng sao lưu và đồng bộ vào khoảng năm 2023-2024, chúng vẫn buộc bạn vào mô hình phone-first và một tài khoản hệ sinh thái cụ thể.

2FA dựa trên web hoạt động như thế nào: mã được tạo trực tiếp trong trình duyệt

Các công cụ dựa trên web tạo mã mật khẩu một lần ngay trong trình duyệt của bạn bằng thuật toán totp và khóa bí mật đã lưu. Không cần tải ứng dụng, không cần điện thoại và không cần kết nối di động trong quá trình tạo mã thường lệ — chỉ cần quyền truy cập trình duyệt. Tuy nhiên, điều này chuyển bảo mật sang lớp hồ sơ trình duyệt và lưu trữ: nếu hồ sơ hoặc khóa bí mật bị lộ, bất kỳ ai có quyền truy cập đều có thể tạo mã hợp lệ.

Hầu hết các nền tảng hỗ trợ ứng dụng xác thực đều sử dụng mã TOTP dựa trên thời gian. HOTP dựa trên bộ đếm cũng tồn tại, nhưng người dùng thường không thể chọn thuật toán trừ khi nền tảng hỗ trợ rõ ràng.

Quy trình thiết lập cơ bản:

- Trong cài đặt bảo mật nền tảng, chọn “Authenticator app” hoặc “Use an app to get codes”

- Nền tảng hiển thị qr code (ứng dụng cho phép người dùng thiết lập tài khoản tự động bằng QR code, đơn giản hóa quy trình) hoặc khóa bí mật thô

- Dán khóa bí mật đó vào chương trình 2FA dựa trên web đang chạy trong hồ sơ trình duyệt của bạn

- Xác nhận bằng cách nhập mã đầu tiên được tạo ở phía nền tảng

Sử dụng hằng ngày:

- Mở hồ sơ trình duyệt của bạn

- Truy cập trang web 2FA

- Sao chép mã 6 chữ số hiện tại (làm mới mỗi 30 giây)

- Nhập trên màn hình đăng nhập nền tảng

Lợi ích cộng tác:

- Nhiều thành viên trong đội có thể truy cập cùng các khóa 2FA thông qua hồ sơ được chia sẻ, nhưng điều này nên được coi là một quyết định kiểm soát truy cập nhạy cảm

- Không còn nút thắt “ai đang giữ điện thoại?”

- Không cần gửi thiết bị vật lý giữa các văn phòng

Trust Scores và checkpoints: vì sao 2FA ổn định tài khoản của bạn

Lý thuyết trong ngành — không phải chính sách chính thức — cho rằng các nền tảng lớn có thể gán mức độ tin cậy cao hơn một chút cho các tài khoản đã bật các yếu tố xác thực phù hợp. Quan sát thực tế từ các đội arbitrage ủng hộ điều này.

Các mẫu quan sát được:

- Tài khoản bật 2FA thường vượt qua đăng nhập đáng ngờ với ít thử thách SMS hơn

- Thay đổi phương thức thanh toán kích hoạt ít vòng lặp “xác nhận đó là bạn” hơn

- Triển khai 2FA có thể giảm đáng kể nguy cơ tài khoản bị xâm phạm, vì nó bổ sung một lớp bảo mật không chỉ dựa vào mật khẩu

Các đội thường báo cáo ít lời nhắc SMS thường lệ hơn sau khi chuyển sang 2FA dựa trên trình xác thực, nhưng tần suất xác minh vẫn phụ thuộc vào risk scoring của nền tảng, lịch sử thiết bị, hoạt động tài khoản và các hành động nhạy cảm.

2FA không ngăn chặn một cách kỳ diệu các lệnh cấm do vi phạm chính sách, nhưng nó:

- Giảm ma sát khôi phục sau các flag nhẹ

- Giúp duy trì quyền truy cập trong quá trình xem xét tài khoản dễ hơn

- Giảm checkpoint SMS, tránh nhu cầu tái sử dụng số giữa chiến dịch

Sử dụng 2FA online bên trong trình duyệt antidetect như Undetectable.io

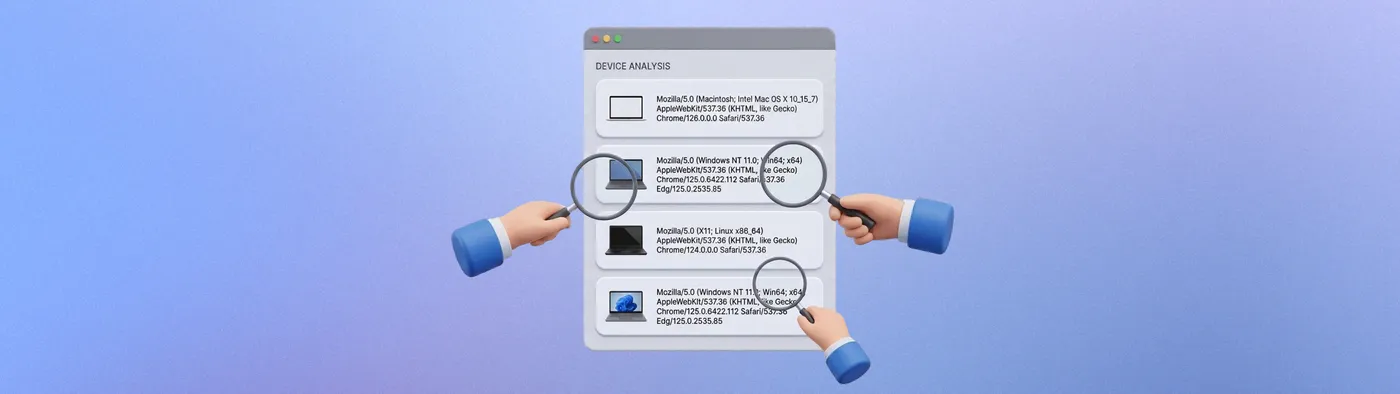

Hồ sơ trình duyệt antidetect vốn đã là các danh tính biệt lập với fingerprint độc nhất mà bạn có thể xác thực trên các công cụ như AmIUnique.org để đo độ độc nhất của fingerprint trình duyệt. Chạy 2FA dựa trên web bên trong mỗi hồ sơ giữ mọi thứ tách biệt và sạch sẽ — sự kết hợp hoàn hảo cho các chuyên gia quản lý nhiều tài khoản.

Quy trình làm việc với Undetectable.io:

- Tạo một hồ sơ cho mỗi tài khoản quảng cáo hoặc nhóm tài khoản

- Trong hồ sơ đó, mở website web 2FA bạn chọn và thêm khóa bí mật của tài khoản đó

- Lưu hồ sơ cục bộ hoặc trong lưu trữ đám mây riêng, giữ thiết lập 2FA gắn với danh tính trình duyệt đó

Lợi thế về quyền riêng tư:

- Nếu hồ sơ được lưu cục bộ, bí mật 2FA vẫn nằm trên thiết bị của người dùng. Nếu dùng đồng bộ đám mây hoặc chia sẻ đội nhóm, các đội nên coi hồ sơ là nơi lưu trữ nhạy cảm và bảo vệ bằng kiểm soát truy cập nghiêm ngặt.

- Mỗi hồ sơ được sandboxed với cookies, storage và fingerprint riêng — trình tạo web 2FA không thấy gì giữa các hồ sơ, và bạn có thể xác minh khả năng chống rò rỉ trên các công cụ như kiểm tra ẩn danh BrowserLeaks.com với Undetectable

Mở rộng đa tài khoản:

- Sử dụng tạo hồ sơ hàng loạt để tạo hàng chục hồ sơ, mỗi hồ sơ có ghép nối 2FA riêng

- Kết hợp với quản lý proxy để mỗi cặp hồ sơ + 2FA chạy sau subnet IP riêng của nó (ví dụ, bằng cách kết nối proxy dân cư ABCProxy với Undetectable)

- Không có điện thoại trung tâm đóng vai trò hub mong manh cho toàn bộ hoạt động của bạn

Cách tiếp cận này loại bỏ rủi ro rằng tính năng đồng bộ của Google Authenticator liên kết tất cả danh tính của bạn trong một tài khoản hệ sinh thái duy nhất.

Quy trình đội nhóm: chia sẻ quyền truy cập 2FA mà không chia sẻ điện thoại

Các thiết lập đội nhóm điển hình bao gồm media buyer ở nhiều múi giờ khác nhau, farmer chuẩn bị tài khoản và quản lý SMM duy trì chúng dài hạn. Web 2FA đơn giản hóa điều này rất nhiều.

Cách hoạt động:

- Lưu khóa bí mật 2FA trong hồ sơ trình duyệt mà đội của bạn chia sẻ thông qua đồng bộ Undetectable.io

- Bất kỳ teammate nào có quyền truy cập hồ sơ đều có thể tạo mã trong trình duyệt của riêng họ

- Nhân sự ca đêm đăng nhập TikTok Ads mà không cần đánh thức buyer chính để lấy mã

Thực hành bảo mật:

- Chỉ chia sẻ hồ sơ qua các kênh đáng tin cậy (team workspace, không phải file dumps ngẫu nhiên)

- Giữ bản sao dự phòng của các bí mật quan trọng trong lưu trữ mã hóa

- Triển khai phân tách vai trò: farmer bật 2FA và bàn giao hồ sơ đã cấu hình; buyer chỉ làm việc

Các use cases thực tế:

- Agency onboarding freelancer mà không giao thiết bị vật lý hoặc Google/Apple ID chính

- Nhân viên từ xa ở thành phố khác truy cập mã mà không cần điện thoại nằm trên bàn của quản lý

- Trực cuối tuần trở nên liền mạch — không còn nút thắt một người

Kế hoạch di chuyển: chuyển tài khoản hiện có sang 2FA dựa trên web

Dưới đây là cách tiếp cận từng bước để chuyển các tài khoản live từ SMS hoặc trình xác thực di động sang 2FA online với thời gian gián đoạn tối thiểu.

Các bước di chuyển cấp cao:

- Kiểm kê: Liệt kê tất cả tài khoản online, loại 2FA hiện tại và hồ sơ chịu trách nhiệm

- Ưu tiên: Bắt đầu với các tài khoản giá trị cao (BM có $10k+ lifetime spend) trước tài khoản thử nghiệm

- Chuẩn bị: Chỉ mở mỗi tài khoản bên trong hồ sơ Undetectable.io chuyên dụng của nó với proxy an toàn sau khi bạn tải xuống và cài đặt Undetectable cho Mac hoặc Windows

Hành động ở cấp nền tảng:

- Trong cài đặt bảo mật, thêm một phương thức thiết bị mới (“authenticator app”) trong khi giữ SMS làm backup

- Quét hoặc sao chép khóa bí mật vào chương trình web 2FA; xác nhận mã hoạt động

- Sau các lần đăng nhập thử thành công, quyết định có xóa SMS làm phương thức secondary hay không

Kiểm soát rủi ro:

- Tránh thay đổi 2FA trong các đợt tăng spend mạnh hoặc trước các launch lớn

- Thử khôi phục trên một vài tài khoản trước — mô phỏng mất quyền truy cập và xác minh backup codes hoạt động

- Chuyển đổi giữa các phương thức dần dần, không phải tất cả cùng lúc

Ví dụ timeline: Lên lịch cửa sổ 1-2 tuần (giữa tháng 5 năm 2025) để di chuyển đội nhóm dần dần — tài khoản nội bộ trước, sau đó tài khoản khách hàng.

Best Practices và lỗi thường gặp với 2FA online

Nên làm:

- Giữ ít nhất một bản sao lưu offline của các bí mật 2FA quan trọng (file mã hóa hoặc bản in ở nơi an toàn)

- Thường xuyên audit thành viên đội nào có quyền truy cập vào hồ sơ và mã nào

- Sử dụng mục web 2FA riêng cho từng tài khoản; không bao giờ tái sử dụng một bí mật trên nhiều hồ sơ

- Bảo vệ dữ liệu của bạn bằng kiểm soát truy cập và tài liệu phù hợp, đồng thời chọn gói giá Undetectable.io phù hợp với số lượng hồ sơ và quy mô đội của bạn

Tránh điều này:

-

Bật 2FA từ một hồ sơ “bẩn” hoặc được chia sẻ rồi sau đó bị xóa

-

Lưu trữ bí mật trong bảng tính không mã hóa hoặc messenger mà quá nhiều người có thể thấy

-

Quên cập nhật tài liệu khi phương thức 2FA thay đổi

-

Giả định rằng hồ sơ đã xóa nghĩa là việc tìm backup codes có thể chờ

Một case study năm 2024: Một tài khoản Amazon seller trị giá $20k/month đã bị mất vì đội không bao giờ ghi lại việc chuyển từ SMS sang 2FA dựa trên web, và số fallback ban đầu đã hết hạn.

Kết luận: xây dựng 2FA phone-free, có thể mở rộng quanh antidetect stack của bạn

2FA online loại bỏ thẻ SIM khỏi các hoạt động hằng ngày, phá vỡ sự phụ thuộc vào một chiếc điện thoại duy nhất và phù hợp hoàn hảo với thiết lập antidetect, đa tài khoản. Yếu tố đầu tiên trong 2FA thường là mật khẩu, trong khi yếu tố thứ hai có thể là mã do trình duyệt tạo — không cần điện thoại.

Lợi ích chiến lược cho 2025-2026:

- Chi phí SIM và SMS thấp hơn trên toàn bộ hoạt động của bạn

- Trust signals mượt hơn và ít checkpoint loops hơn

- Quyền truy cập đội nhóm và khôi phục tài khoản dễ hơn mà không phụ thuộc vào phần cứng

Bắt đầu xây dựng workflow này với Undetectable.io: tạo hồ sơ biệt lập, gắn khóa 2FA dựa trên web bên trong từng hồ sơ và mở rộng lên hàng trăm tài khoản mà không cần chạm vào một ứng dụng xác thực nào trên điện thoại. Đây là cách thuận tiện để tăng cường bảo mật tài khoản trong khi vẫn duy trì tính ẩn danh mà hoạt động đa tài khoản của bạn yêu cầu.