Si vous gérez 20, 100 ou plus de 500 comptes sur Facebook, Google, TikTok ou Amazon, ce guide est pour vous — pas pour les utilisateurs occasionnels qui consultent leur Gmail personnel. La thèse centrale est simple : les outils 2FA basés sur le web peuvent réduire la dépendance quotidienne aux cartes SIM en remplaçant de nombreuses vérifications SMS par des codes d’authentificateur, même s’ils n’éliminent pas totalement la récupération basée sur le téléphone ni les vérifications supplémentaires des plateformes.

Lorsque l’authentification à deux facteurs est active, les plateformes peuvent davantage s’appuyer sur les codes d’authentificateur lors des connexions de routine, mais elles peuvent toujours demander un SMS, une confirmation d’appareil, des vérifications d’identité ou d’autres challenges lorsque le risque de connexion est élevé. La combinaison de profils antidetect isolés dans Undetectable.io avec des clés 2FA intégrées au navigateur peut rendre la gestion des accès plus scalable, mais elle ne garantit pas la sécurité du compte et n’élimine pas toute vérification basée sur le téléphone.

Ce que cela signifie pour vous :

- Plus de locations de SIM ni d’accumulation de cartes physiques

- Aucun téléphone qui attache toute votre opération

- Des checkpoints plus fluides et moins de boucles de vérification

Qu’est-ce que la 2FA dans le contexte de l’arbitrage et du multi-accounting ?

Pour les plateformes publicitaires comme Meta, Google Ads, TikTok Ads et les marketplaces comme Amazon, le facteur d’authentification fonctionne différemment de la protection de votre compte bancaire personnel. La connexion initiale nécessite la saisie d’un nom d’utilisateur et d’un mot de passe standard sur un site web ou une application. Le serveur vérifie le mot de passe lors de la validation du premier facteur. Vient ensuite le second facteur de vérification.

La 2FA améliore la sécurité du compte en exigeant deux facteurs d’authentification différents, rendant l’accès non autorisé beaucoup plus difficile par rapport aux méthodes traditionnelles basées uniquement sur le mot de passe. Le deuxième facteur dans la 2FA peut inclure des codes générés par une application mobile, des codes SMS ou une vérification biométrique — offrant une flexibilité dans la manière dont les utilisateurs authentifient leur identité.

Termes clés pour les professionnels du multi-compte :

- TOTP (Time-based One-Time Password) : Un code de vérification qui se renouvelle toutes les 30 secondes à l’aide d’une clé secrète

- Codes de secours : Chaînes de 8-10 chiffres à usage unique pour la récupération lorsque les méthodes principales échouent

- Appareil de confiance : Une session de navigateur ou d’appareil précédemment reconnue qui peut réduire les demandes répétées de 2FA, mais ne garantit pas un accès uniquement par mot de passe dans toutes les situations

- Quelque chose que vous savez : Un mot de passe, un PIN ou une réponse à une question de sécurité

- Quelque chose que vous possédez : Un appareil physique comme un smartphone ou un security token

- Quelque chose que vous êtes : Des données biométriques comme une empreinte digitale ou la reconnaissance faciale

Les codes d’accès uniques et sensibles au temps peuvent être reçus par SMS ou email pour une authentification supplémentaire. Les notifications push sont une autre méthode où les utilisateurs reçoivent une notification sur leur smartphone pour approuver ou refuser une tentative de connexion. Les clés de sécurité matérielles sont des appareils physiques USB ou NFC qui ajoutent une couche de sécurité lors de la connexion — bien qu’elles soient moins pertinentes pour la gestion de comptes à grand volume.

La fonctionnalité killer de la 2FA en ligne : éliminer les cartes SIM

Une fois que vous activez la 2FA et basculez le compte vers des codes basés sur une application ou en ligne, la carte SIM utilisée pour l’inscription peut devenir moins importante pour les connexions de routine, mais elle peut toujours être nécessaire pour la récupération, les vérifications d’activité suspecte ou les vérifications spécifiques à la plateforme. C’est la mesure de sécurité qui change tout.

Avant la 2FA en ligne :

- Achats constants de SIM physiques ou de services de location de SMS

- Numéros qui expirent en pleine campagne et déclenchent des litiges de propriété

- Numéros recyclés ou de faible qualité augmentant le risque de problèmes de récupération de compte et de lockouts

- Profils perdus lorsque les numéros virtuels sont placés en blacklist

Après la migration vers des codes basés sur le web :

- Inscrivez-vous avec un numéro fiable que la plateforme accepte, puis ajoutez la 2FA basée sur une application lorsque c’est disponible

- Activez la 2FA et liez-la à un générateur basé sur le navigateur

- Les connexions quotidiennes utilisent mot de passe + code généré sur le web

- La SIM d’origine est rarement nécessaire à nouveau

Dans les workflows à haut volume, remplacer les locations récurrentes de SMS par la 2FA basée sur application peut réduire les coûts continus de gestion des numéros, en particulier lorsque les équipes gèrent un grand nombre de comptes.

Le problème caché des authentificateurs mobiles : la dépendance à l’appareil

Les applications d’authentification mobiles peuvent créer des risques de dépendance à l’appareil, surtout lorsque les codes ne sont pas synchronisés ou sauvegardés. Cependant, les applications modernes comme Google Authenticator prennent désormais en charge la synchronisation des comptes, ce qui réduit — sans supprimer totalement — le risque de blocage. Google Authenticator génère des codes de vérification à usage unique pour les sites et applications qui prennent en charge 2-Step Verification, permettant aux utilisateurs de se connecter en toute sécurité sans avoir besoin d’une connexion Internet. Il prend également en charge plusieurs comptes, permettant aux utilisateurs de gérer différents codes d’authentificateur depuis une seule application.

Mais pour les professionnels du multi-compte, cela crée des scénarios catastrophes :

- Panne d’appareil : Si le téléphone meurt, est réinitialisé ou perdu, les codes disparaissent et la récupération nécessite des codes de secours ou une réinscription — souvent impossible en pleine campagne sans la SIM d’origine

- Goulot d’étranglement d’équipe : Partager un téléphone entre membres de l’équipe est lent, risqué et peu pratique entre différents fuseaux horaires

- Point unique de défaillance : Un appareil volé ou endommagé peut verrouiller simultanément des centaines de comptes

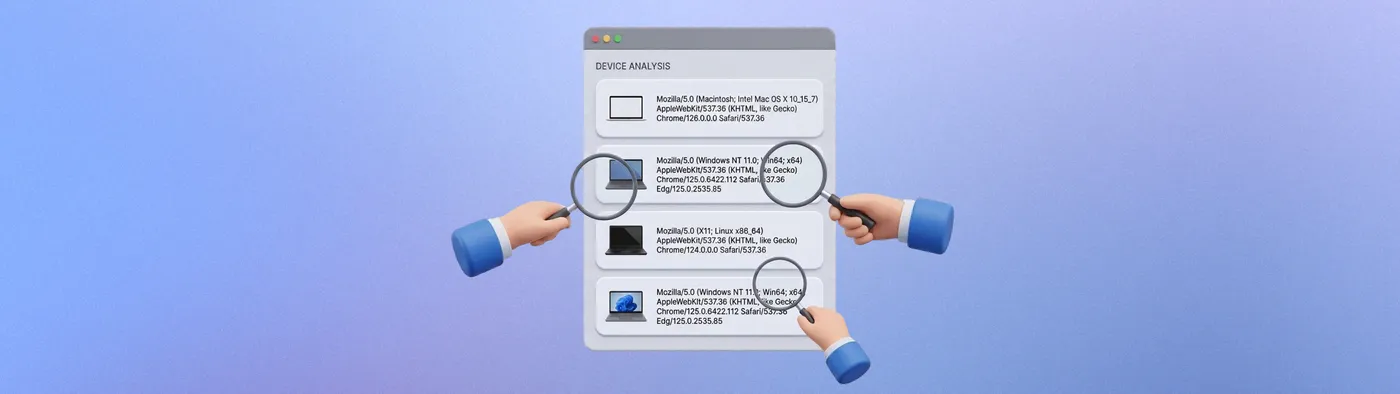

Le risque de corrélation : Un téléphone peut devenir un risque de corrélation si le même appareil, la même session d’application mobile, le même système d’approbation push, le même numéro de récupération ou le même compte d’écosystème est réutilisé pour de nombreuses identités. Cependant, la génération standard de codes TOTP elle-même n’expose pas l’ID matériel du téléphone à la plateforme cible.

Les équipes peuvent perdre l’accès à des comptes publicitaires importants lorsque les tokens d’authentificateur ne sont pas sauvegardés et que les méthodes de récupération sont obsolètes ou indisponibles.

Bien que Google ait ajouté des fonctionnalités de sauvegarde et de synchronisation vers 2023-2024, elles vous enchaînent toujours au paradigme phone-first et à un compte d’écosystème spécifique.

Comment fonctionne la 2FA basée sur le web : des codes générés directement dans le navigateur

Les outils basés sur le web génèrent des codes de mot de passe à usage unique directement dans votre navigateur à l’aide de l’algorithme totp et de votre clé secrète stockée. Il n’y a pas d’application à télécharger, aucun téléphone impliqué et aucun besoin de connexion cellulaire pendant la génération de codes de routine — seulement un accès au navigateur. Cependant, cela déplace la sécurité vers le profil du navigateur et la couche de stockage : si le profil ou la clé secrète est exposé, toute personne disposant d’un accès peut générer des codes valides.

La plupart des plateformes qui prennent en charge les applications d’authentification utilisent des codes TOTP basés sur le temps. Le HOTP basé sur compteur existe aussi, mais les utilisateurs ne peuvent généralement pas choisir l’algorithme à moins que la plateforme ne le prenne explicitement en charge.

Flux de configuration de base :

- Dans les paramètres de sécurité de la plateforme, choisissez “Authenticator app” ou “Use an app to get codes”

- La plateforme affiche un qr code (l’application permet aux utilisateurs de configurer automatiquement leurs comptes avec des QR codes, simplifiant le processus) ou une clé secrète brute

- Collez cette clé secrète dans le programme 2FA basé sur le web exécuté dans votre profil de navigateur

- Confirmez en entrant le premier code généré côté plateforme

Utilisation quotidienne :

- Ouvrez votre profil de navigateur

- Accédez à la page web 2FA

- Copiez le code actuel à 6 chiffres (se renouvelle toutes les 30 secondes)

- Saisissez-le sur l’écran de connexion de la plateforme

Avantages pour la collaboration :

- Plusieurs membres de l’équipe peuvent accéder aux mêmes clés 2FA via des profils partagés, mais cela doit être traité comme une décision sensible de contrôle d’accès

- Aucun goulot d’étranglement “qui a le téléphone ?”

- Pas d’expédition d’appareils physiques entre bureaux

Trust Scores et Checkpoints : pourquoi la 2FA stabilise vos comptes

La théorie de l’industrie — et non une politique officielle — suggère que les grandes plateformes peuvent attribuer un niveau de confiance légèrement plus élevé aux comptes avec des facteurs d’authentification appropriés activés. Les observations pratiques des équipes d’arbitrage le confirment.

Schémas observés :

- Les comptes avec 2FA activée passent souvent les connexions suspectes avec moins de challenges SMS

- Les changements de méthode de paiement déclenchent moins de boucles “confirmez que c’est vous”

- Mettre en œuvre la 2FA peut réduire considérablement le risque de compromission de compte, car elle ajoute une couche de sécurité supplémentaire qui ne repose pas uniquement sur les mots de passe

Les équipes signalent souvent moins de demandes SMS de routine après le passage à la 2FA basée sur authentificateur, mais la fréquence de vérification dépend toujours du risk scoring de la plateforme, de l’historique de l’appareil, de l’activité du compte et des actions sensibles.

La 2FA n’empêche pas magiquement les bans pour violations de politique, mais elle :

- Réduit les frictions de récupération après des flags légers

- Facilite le maintien de l’accès pendant la révision du compte

- Réduit les checkpoints SMS, évitant de recycler des numéros en pleine campagne

Utiliser la 2FA en ligne dans un navigateur antidetect comme Undetectable.io

Les profils de navigateur antidetect sont déjà des identités isolées avec des fingerprints uniques que vous pouvez valider sur des outils comme AmIUnique.org pour mesurer l’unicité du fingerprint du navigateur. Exécuter la 2FA basée sur le web dans chaque profil garde tout séparé et propre — l’association parfaite pour les professionnels qui gèrent plusieurs comptes.

Workflow avec Undetectable.io :

- Créez un profil pour chaque compte publicitaire ou bundle de comptes

- Dans ce profil, ouvrez le site web 2FA choisi et ajoutez la clé secrète de ce compte

- Stockez le profil localement ou dans un stockage cloud privé, en gardant la configuration 2FA attachée à cette identité de navigateur

Avantages en matière de confidentialité :

- Si le profil est stocké localement, le secret 2FA reste sur l’appareil de l’utilisateur. Si la synchronisation cloud ou le partage d’équipe est utilisé, les équipes doivent traiter le profil comme un stockage sensible et le protéger avec des contrôles d’accès stricts.

- Chaque profil est sandboxed avec ses propres cookies, son stockage et son fingerprint — le générateur web 2FA ne voit rien entre les profils, et vous pouvez vérifier la protection contre les fuites avec des outils comme les vérifications d’anonymat BrowserLeaks.com avec Undetectable

Mise à l’échelle multi-compte :

- Utilisez la création massive de profils pour générer des dizaines de profils, chacun avec son propre appairage 2FA

- Combinez avec la gestion de proxy afin que chaque paire profil + 2FA fonctionne derrière son propre sous-réseau IP (par exemple, en connectant les proxies résidentiels ABCProxy à Undetectable)

- Aucun téléphone central agissant comme hub fragile pour toute votre opération

Cette approche élimine le risque que la synchronisation de Google Authenticator relie toutes vos identités dans un seul compte d’écosystème.

Workflows d’équipe : partager l’accès 2FA sans partager les téléphones

Les configurations d’équipe typiques impliquent des media buyers dans différents fuseaux horaires, des farmers préparant les comptes et des managers SMM les maintenant à long terme. La web 2FA simplifie cela radicalement.

Comment ça fonctionne :

- Stockez la clé secrète 2FA dans le profil de navigateur que votre équipe partage via la synchronisation Undetectable.io

- Tout teammate ayant accès au profil peut générer des codes dans son propre navigateur

- Les opérateurs de nuit se connectent à TikTok Ads sans réveiller le buyer principal pour un code

Pratiques de sécurité :

- Partagez les profils uniquement via des canaux de confiance (team workspace, pas des file dumps aléatoires)

- Conservez des copies de secours des secrets critiques dans un stockage chiffré

- Mettez en place une séparation des rôles : les farmers activent la 2FA et transmettent des profils configurés ; les buyers travaillent simplement

Use cases pratiques :

- Les agences onboardent des freelancers sans remettre d’appareils physiques ni d’identifiants Google/Apple principaux

- Les travailleurs à distance dans d’autres villes accèdent aux codes sans que le téléphone soit posé sur le bureau d’un manager

- La couverture du week-end devient fluide — aucun goulot d’étranglement lié à une seule personne

Plan de migration : déplacer les comptes existants vers la 2FA basée sur le web

Voici une approche étape par étape pour déplacer des comptes live depuis SMS ou un authentificateur mobile vers la 2FA en ligne avec un temps d’arrêt minimal.

Étapes de migration de haut niveau :

- Inventaire : Listez tous les comptes en ligne, le type de 2FA actuel et le profil responsable

- Prioriser : Commencez par les comptes à forte valeur (BMs avec $10k+ lifetime spend) avant les comptes de test

- Préparer : Ouvrez chaque compte uniquement dans son profil Undetectable.io dédié avec un proxy sécurisé après avoir téléchargé et installé Undetectable pour Mac ou Windows

Actions au niveau de la plateforme :

- Dans les paramètres de sécurité, ajoutez une nouvelle méthode d’appareil (“authenticator app”) tout en conservant SMS comme backup

- Scannez ou copiez la clé secrète dans le programme web 2FA ; confirmez que les codes fonctionnent

- Après des connexions de test réussies, décidez si vous devez supprimer SMS comme secondary

Contrôle des risques :

- Évitez de changer la 2FA pendant les pics de spend importants ou avant des lancements majeurs

- Testez d’abord la récupération sur quelques comptes — simulez une perte d’accès et vérifiez que les backup codes fonctionnent

- Alternez entre les méthodes progressivement, pas toutes à la fois

Exemple de timeline : Planifiez une fenêtre de 1-2 semaines (mi-mai 2025) pour migrer les équipes progressivement — d’abord les comptes internes, puis les comptes clients.

Best Practices et erreurs courantes avec la 2FA en ligne

Faites ceci :

- Conservez au moins une sauvegarde offline des secrets 2FA critiques (fichier chiffré ou impression dans un endroit sûr)

- Auditez régulièrement quels membres de l’équipe ont accès à quels profils et codes

- Utilisez des entrées web 2FA uniques par compte ; ne réutilisez jamais un secret sur plusieurs profils

- Protégez vos données avec des contrôles d’accès et une documentation appropriés, et choisissez un plan tarifaire Undetectable.io qui correspond à votre volume de profils et à la taille de votre équipe

Évitez ceci :

-

Activer la 2FA depuis un profil “sale” ou partagé qui sera supprimé plus tard

-

Stocker des secrets dans des feuilles de calcul non chiffrées ou des messageries visibles par trop de personnes

-

Oublier de mettre à jour la documentation lorsque la méthode 2FA change

-

Supposer qu’un profil supprimé signifie que la recherche des backup codes peut attendre

Une étude de cas de 2024 : un Amazon seller account de $20k/month a été perdu parce que l’équipe n’a jamais documenté le passage du SMS à la 2FA basée sur le web, et le fallback number d’origine a expiré.

Conclusion : construisez une 2FA phone-free et scalable autour de votre stack antidetect

La 2FA en ligne retire la carte SIM des opérations quotidiennes, rompt la dépendance à un seul téléphone et s’intègre parfaitement dans une configuration antidetect multi-compte. Le premier facteur dans la 2FA est généralement un mot de passe, tandis que le second facteur peut être un code généré par le navigateur — aucun téléphone requis.

Avantages stratégiques pour 2025-2026 :

- Coûts SIM et SMS plus bas dans toute votre opération

- Trust signals plus fluides et moins de checkpoint loops

- Accès d’équipe et récupération de compte plus faciles sans dépendances matérielles

Commencez à construire ce workflow avec Undetectable.io : créez des profils isolés, attachez des clés 2FA basées sur le web dans chacun d’eux, et scalez jusqu’à des centaines de comptes sans toucher une seule application d’authentification sur votre téléphone. C’est un moyen pratique d’améliorer la sécurité du compte tout en conservant l’anonymat que votre opération multi-compte exige.