每次你的浏览器访问一个网站时,它都会分享一个关于自身的秘密代码——一段 user agent 字符串,用来揭示你的浏览器类型、操作系统和版本等信息。随机化这段字符串已经成为爬虫、营销人员以及注重隐私用户的常用工具。但到了 2026 年,它真的能保护你的身份吗?

快速回答:什么是随机 User Agent?

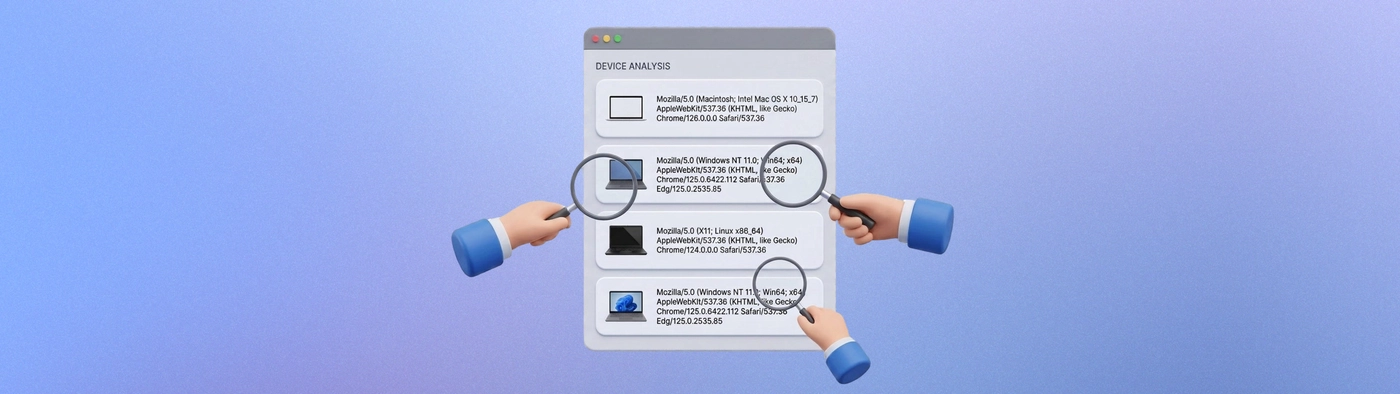

随机 user agent 是一种系统,它会在每次请求或会话时自动替换发送给网站的浏览器标识字符串。user agent 字符串是一个 HTTP header,用于标识你的浏览器和平台——它只是 browser fingerprinting 中可被利用的众多信号之一,例如:“Mozilla/5.0 (Windows NT 10.0; Win64; x64; rv:124.0) Gecko/20100101 Firefox/124.0.”

大约从 2015 年开始,随机 user agent 轮换已经成为 scraping、SEO 工具以及简单浏览器扩展方案中的标准做法。该工具通过从真实 user agent 池中随机选择字符串,替换你的真实标识符,这些字符串代表不同的设备、浏览器和操作系统。

这对基础 bot detection 和 A/B testing 有帮助,但 Google、Facebook 和 TikTok 使用的现代 fingerprinting 早已不仅仅依赖 user agent header。

像 Undetectable.io 这样更高级的解决方案管理的是完整 browser fingerprints,而不仅仅是 user agent 字符串。

什么是 User Agent?

User agent 是你的浏览器在访问每个网站时都会发送的一个 HTTP header 字符串。它是浏览器向 web server 说明自身信息的方式。

以下是一些具体示例:

- Windows 11 上的 Chrome: Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/125.0.0.0 Safari/537.36** **

- Ubuntu 上的 Firefox: Mozilla/5.0 (X11; Ubuntu; Linux x86_64; rv:126.0) Gecko/20100101 Firefox/126.0

- iOS 17 上的 Safari: Mozilla/5.0 (iPhone; CPU iPhone OS 17_4 like Mac OS X) AppleWebKit/605.1.15 (KHTML, like Gecko) Version/17.4 Mobile/15E148 Safari/604.1

网站使用这些数据来提供移动端或桌面端布局、收集基础分析、应用 browser-specific workarounds,以及实现简单的 bot filtering。在 Nginx 或 Apache 的访问日志中,user agent 是流量分析中的一个主要字段——如果数百万次请求都使用相同的 agent,就会形成非常明显的自动化痕迹。

什么是随机 User Agent,为什么人们使用它?

随机 user agent 系统会自动从维护的池中选择一个不同且真实的 user agent 字符串。常见的轮换策略包括:

- 每个 HTTP request(每次请求一个新 agent)

- 每个浏览器标签页或 profile

- 按指定时间间隔(每 5-10 分钟)

- 浏览器启动时

2024-2026 年的使用场景包括 web scraping、SEO rank tracking、price comparison bots、marketing automation,以及在不同设备上的 QA testing。这些系统通常依赖当前流行浏览器版本的列表。

人们认为它的好处包括避免简单的 IP+user agent 封锁,以及模拟来自多个平台的流量。然而,很多人希望仅靠 user agent 轮换实现匿名,这在现代检测面前已经不现实了。

随机 User Agent 浏览器扩展

许多用户更喜欢安装浏览器扩展,而不是编写自定义代码解决方案。这类 add-on 工具通常提供非常简单的界面:通过下拉菜单选择浏览器和操作系统,设置 agent 自动更换的时间间隔,以及为特殊情况设置例外列表。

一些扩展会从 URL 拉取远程 user agent 列表,以便在不重新发布的情况下保持更新。然而,大多数扩展只会修改 User-Agent header,而浏览器 fingerprint 的其余部分保持不变——这会造成可被检测出的不一致。

Chrome 的随机 User Agent

在 2025-2026 年的 Google Chrome 中,用户会从 Chrome Web Store 安装 random user agent switcher 扩展。设置过程非常轻量:从商店安装、将图标固定到工具栏、配置要模拟的平台(Windows、macOS、Android、iOS),并设置定期轮换。

基于 Chrome 的工具可以按标签页或按请求轮换,但大多数仍然无法对浏览器暴露的所有信号实现完整且一致的 fingerprint 管理。对于严肃的 multi-accounting,选择专门的 anti-detect browser 比使用安装了 masking plugin 的单个 Chrome 更可控。

Firefox 的随机 User Agent

Firefox Add-ons 提供具有细粒度配置选项的 user agent switcher 扩展。Firefox 历来灵活的 API 支持自定义行为,包括定时器、域名特定规则,以及每个 container tab 的 profile。

典型流程是:从 AMO 安装,手动设置随机化间隔,然后在 user-agent-checker 页面上测试。即使具备更深层次的自定义能力,仅仅修改 user agent 也无法隐藏 canvas 或 WebGL 数据等高熵 fingerprinting 信号。

Safari 和 Opera 的随机 User Agent

Safari(macOS 12-14): Apple 的扩展生态系统几乎没有可靠的随机化工具。Safari 中的大多数随机化通常通过 Develop 菜单或 automation frameworks 完成,而不是普通插件。使用 Intel Mac OS 或 Apple Silicon 的用户通常会直接使用 developer tools。

Opera(基于 Chromium): 类似的 user agent switcher 扩展可通过 Opera 的 Add-ons store 获取,但具体行为和兼容性会因扩展而异。Opera 继承了相同的局限——header 改变了,但更深层的 fingerprint 组件并未改变,而 anti-fraud systems 会将这些信号进行关联。

移动浏览器中的随机 User Agent(Android/iOS)

Android Chrome 和 iOS Safari 通常不支持桌面风格的扩展,这使得在移动设备浏览器上进行随机 user agent 轮换变得困难。Firefox for Android 支持某些扩展,其中包括一些面向高级用户的 user agent switchers。

大规模移动随机化通常需要 automation frameworks、device farms 或 cloud phones,而不是简单的 app 插件。traffic arbitrage 领域的专业人士更倾向于配合 mobile proxy solutions 使用 anti-detect browsers。

代码和自动化中的随机 User Agent

严肃的 scraping 和 QA testing 很少依赖浏览器插件——它们会直接在 source code 中轮换 user agents。核心方法是:维护一个最新真实 user agent 字符串列表,并在每次请求时随机选择其中之一。

Python Random User Agent(requests 和 Scrapy)

在 requests.get() 中设置 headers 时,使用 fake-useragent 或结合 random.choice() 的自定义列表是一种标准做法。Scrapy 项目会接入 scrapy-user-agents middleware,并在 settings.py 中进行配置,而无需修改 spiders。

Puppeteer 和 Node.js Random User Agent

Node.js 开发者会使用 random-useragent 或 user-agents 这类 npm packages。使用 npm 安装,导入 package,调用 getRandom(),然后在导航前把该值传给 page.setUserAgent()。开发者还可以按 browser family 和 OS 进行筛选,以生成可信的组合。

Selenium、Go、PHP 和 curl 的随机 User Agent

- Selenium: 选择一个随机 agent,并在启动前传递给 ChromeOptions/FirefoxProfile

- Go: 使用包含多个 agent 的 slice,配合 math/rand,并在 http.Request 上设置 User-Agent header

- PHP: 使用包含字符串的数组和 array_rand(),然后将结果设置到 cURL handle 的 CURLOPT_USERAGENT

- curl/bash: 使用 Bash array 和 $RANDOM 进行选择,然后运行 curl -A "$UA" https://example.com

安全和渗透测试工具中的随机 User Agent

许多 web security scanners 都提供 user agent 自定义功能,以绕过那些只查找默认扫描器签名的初级过滤器。然而,现代 WAF 依赖的远不止 user agent 本身。

ffuf、Gobuster、Nikto 和 Nuclei 的 User Agent 选项

| 工具 | 标志/选项 | 说明 |

| ffuf | -H "User-Agent: ..." | 在 fuzzing 过程中循环多个值 |

| Gobuster | --useragent | 在 brute forcing 期间模拟 Chrome/Firefox |

| Nikto | -useragent | 避免因默认签名而被 WAF 封锁 |

| Nuclei | -H or template headers | 注入真实的浏览器字符串 |

在 2024-2026 年间,pentesters 很少只依赖 UA 改变——他们还会同时变化 IP、timing 和 request patterns。

在线随机 User Agent 生成器和 API

基于 web 的 random user agent generator 工具可以按需输出字符串。典型 UX 是:选择 browser families、选择 operating system,然后点击 “Generate.” 一些服务允许用户以 CSV 或 JSON 形式导出数千条字符串——基础使用完全免费,而高级版本则无广告。

这些工具适合快速测试且无需编写代码,但静态列表很快就会过时。对于长期项目,专用解决方案优于临时生成器。

2024-2026 年随机 User Agent 的真实局限

user agent 只是庞大 browser fingerprint 中的一个字段。伪造它,反而可能因为那些专门用于检测不一致性的隐蔽 javascript tricks 而让你变得更容易被 fingerprint。

主流平台会使用复杂检测手段,其中包括(你可以在 BrowserLeaks.com anonymity checks 中看到其中很多项目):

- Canvas 和 WebGL fingerprinting

- WebRTC(泄露内部 IP)

- 字体可用性和屏幕尺寸

- 时区、语言、hardware concurrency

- Audio context,甚至某些 plugins

如果你的 user agent 声称自己是 “iPhone Safari”,但其他信号却看起来像 Windows desktop,anti-bot systems 会立即标记这种不一致。许多 random-user-agent 扩展拥有独特的 JS fingerprints,因此很容易被识别。像 AmIUnique.org browser fingerprint tests 这样的工具可以清楚展示这些组合仍然有多独特。对于 multi-accounting 来说,每次请求都使用随机 agent 会破坏稳定真人用户的假象。

真正有效的方式:使用 Undetectable.io 进行完整 Fingerprint 管理

Anti-detect browsers 为每个 profile 生成完整且一致的 browser fingerprints,而不仅仅是修改 user agent。Undetectable.io 创建的 profiles 中,user agent、canvas、WebGL、fonts、time zone 和 screen resolution 都是彼此一致的,而且其用于 profile 管理的定价方案可以从个人使用扩展到大型团队。

相较竞争对手的关键差异点:

- 付费计划提供 unlimited local profiles

- Local profiles 保留在你的设备上,便于数据控制

- Proxy manager、批量创建 profiles、用于 warming 的 cookies robot

- 用于扩展操作的 Automation API

随机 User Agent vs. 完整 Anti-Detect Browser Profiles

| 方面 | 随机 UA 扩展 | Undetectable.io Profile |

| 被修改的字段 | 通常是 User-Agent header,有时也包括相关的 JS/浏览器暴露的 UA 值 | 完整 fingerprint(50+ signals) |

| 一致性 | 不一致,可被检测 | 匹配且可信 |

| 持久性 | 持续变化 | 稳定的人类式 sessions |

| Profiles | 单一浏览器 | Unlimited local profiles |

| 抗检测能力 | 低 | 高 |

对于轻度实验,UA 轮换可能已经足够。但对于涉及账户、支付或广告网络的高风险工作,完整的 fingerprint 控制才是 2025-2026 年的标准。

如何安全且有策略地使用随机 User Agents

随机 UA 轮换适用于快速手动测试、基础 SEO 检查以及低风险 scraping。最佳实践包括:使用真实且较新的 agents;保持 OS/browser 组合可信;并与 Accept-Language headers 保持同步。

每个账户使用一个稳定的 user agent 和完整 fingerprint,比频繁使用多个随机 agent 更安全。

将 user agent 管理与高质量代理、真实延迟以及 human-like patterns 结合使用。当项目规模或安全要求提高时,应升级到完整的 profile 管理。

准备好立即提升当下的 multi-accounting workflow 了吗? 立即免费开始使用 Undetectable.io,或直接前往 Mac 和 Windows 版 Undetectable 下载页面,创建一致的 browser profiles,而不是仅仅随机化 user agent 字符串。