如果您管理着 Facebook、Google、TikTok 或 Amazon 上的 20、100 或 500+ 个账户,本指南就是为您准备的——而不是为偶尔查看个人 Gmail 的普通用户准备的。核心观点很简单:基于 Web 的 2FA 工具可以通过用身份验证器代码替代许多 SMS 检查,减少日常对 SIM 卡的依赖,尽管它们并不能完全消除基于电话的恢复或平台的额外检查。

当双因素认证处于启用状态时,平台在常规登录期间可能会更多依赖身份验证器代码,但在登录风险较高时,它们仍然可以要求 SMS、设备确认、身份检查或其他挑战。Undetectable.io 中隔离的 antidetect 配置文件与浏览器内 2FA 密钥的组合,可以让访问管理更具可扩展性,但它不能保证账户安全,也不能消除所有基于电话的验证。

这对您意味着什么:

- 不再租用 SIM 卡或囤积实体卡

- 没有一部手机绑定您的整个操作

- 更顺畅的 checkpoints 和更少的验证循环

在套利和多账户场景中,2FA 是什么?

对于 Meta、Google Ads、TikTok Ads 等广告平台,以及 Amazon 等 marketplace,认证因素的工作方式不同于保护您的个人银行账户。初始登录需要在网站或应用中输入标准用户名和密码。服务器会在第一因素验证期间验证密码。然后进入第二个验证因素。

2FA 通过要求两个不同的认证因素来增强账户安全性,与传统的仅密码方式相比,使未授权访问变得明显更困难。2FA 中的第二因素可以包括由移动应用生成的代码、SMS 代码或生物识别验证——为用户验证身份的方式提供灵活性。

多账户专业人员的关键术语:

- TOTP(Time-based One-Time Password): 使用密钥每 30 秒刷新一次的验证码

- 备用代码: 当主要方法失败时用于恢复的一次性 8-10 位数字字符串

- 受信任设备: 之前被识别过的浏览器或设备会话,可能减少重复的 2FA 提示,但并不保证在所有情况下都能仅凭密码访问

- 您知道的东西: 密码、PIN 或安全问题答案

- 您拥有的东西: 智能手机或 security token 等实体设备

- 您本身的特征: 指纹或面部识别等生物识别数据

有时间限制的一次性密码可以通过 SMS 或 email 接收,用于额外认证。Push notifications 是另一种方法,用户会在智能手机上收到通知,以批准或拒绝登录尝试。硬件安全密钥是实体 USB 或 NFC 设备,可在登录时增加一层安全性——不过对于高容量账户管理来说,它们的相关性较低。

在线 2FA 的杀手级功能:消除 SIM 卡

一旦您启用 2FA 并将账户切换到基于应用或在线代码,注册时使用的 SIM 卡对于常规登录可能变得不那么重要,但它仍可能在恢复、可疑活动检查或平台特定验证中发挥作用。这是改变一切的安全措施。

在线 2FA 之前:

- 持续购买实体 SIM 或 SMS 租赁服务

- 号码在活动中途过期并引发所有权争议

- 回收号或低质量号码增加账户恢复问题和 lockouts 的风险

- 虚拟号码被列入 blacklist 时导致配置文件丢失

迁移到基于 Web 的代码之后:

- 使用平台接受的可靠号码注册,然后在可用时添加基于应用的 2FA

- 启用 2FA 并链接到基于浏览器的生成器

- 日常登录使用密码 + Web 生成的代码

- 原始 SIM 很少再需要

在高容量工作流中,用基于应用的 2FA 替代经常性的 SMS 租赁,可以降低持续的号码管理成本,尤其是当团队管理大量账户时。

移动身份验证器的隐藏问题:设备绑定

移动身份验证器应用可能会产生设备依赖风险,尤其是在代码未同步或未备份时。不过,Google Authenticator 等现代应用现在支持账户同步,这降低了——但并未完全消除——被锁定的风险。Google Authenticator 为支持 2-Step Verification 的网站和应用生成一次性验证码,让用户无需互联网连接也能安全登录。它还支持多个账户,使用户能够从一个应用管理各种身份验证器代码。

但对于多账户专业人员来说,这会造成灾难场景:

- 设备故障: 如果手机损坏、被重置或丢失,代码会消失,而恢复需要备用代码或重新注册——在没有原始 SIM 的情况下,活动中途通常无法完成

- 团队瓶颈: 在团队成员之间共享一部手机速度慢、有风险,并且在跨时区情况下不现实

- 单点故障: 一台被盗或损坏的设备可能同时锁定数百个账户

相关性风险: 如果同一设备、移动应用会话、push 批准系统、恢复号码或生态系统账户被重复用于许多身份,一部手机就可能成为相关性风险。不过,标准 TOTP 代码生成本身不会向目标平台暴露手机的硬件 ID。

当身份验证器 token 没有备份,且恢复方法过时或不可用时,团队可能会失去对重要广告账户的访问权限。

虽然 Google 在 2023-2024 年左右添加了备份和同步功能,但它们仍然会将您绑定到 phone-first 范式和特定的生态系统账户。

基于 Web 的 2FA 如何工作:代码直接在浏览器中生成

基于 Web 的工具使用 totp 算法和您存储的密钥,直接在浏览器中生成一次性密码代码。无需下载应用,无需手机,常规代码生成期间也不需要蜂窝连接——只需要浏览器访问权限。不过,这会将安全性转移到浏览器配置文件和存储层:如果配置文件或密钥暴露,任何有访问权限的人都可以生成有效代码。

大多数支持身份验证器应用的平台都使用基于时间的 TOTP 代码。基于计数器的 HOTP 也存在,但除非平台明确支持,否则用户通常无法选择算法。

基本设置流程:

- 在平台安全设置中,选择 “Authenticator app” 或 “Use an app to get codes”

- 平台显示 qr code(应用允许用户使用 QR code 自动设置账户,从而简化流程)或原始密钥

- 将该密钥粘贴到运行在您的浏览器配置文件中的基于 Web 的 2FA 程序

- 通过在平台端输入第一个生成的代码进行确认

日常使用:

- 打开您的浏览器配置文件

- 前往 web 2FA 页面

- 复制当前 6 位代码(每 30 秒刷新一次)

- 在平台登录界面输入

协作优势:

- 多个团队成员可以通过共享配置文件访问相同的 2FA 密钥,但这应被视为敏感的访问控制决策

- 没有“谁拿着手机?”的瓶颈

- 无需在办公室之间寄送实体设备

Trust Scores 和 Checkpoints:为什么 2FA 能稳定您的账户

行业理论——并非官方政策——认为大型平台可能会对启用适当认证因素的账户给予略高的信任。套利团队的实践观察支持这一点。

观察到的模式:

- 启用 2FA 的账户通常能通过可疑登录,并遇到更少的 SMS 挑战

- 付款方式变更触发更少的“确认是您本人”循环

- 实施 2FA 可以显著降低账户被入侵的风险,因为它增加了一个不完全依赖密码的额外安全层

团队经常报告,在切换到基于身份验证器的 2FA 后,常规 SMS 提示减少,但验证频率仍然取决于平台风险评分、设备历史、账户活动和敏感操作。

2FA 不会神奇地防止因违反政策而被封禁,但它:

- 减少轻微 flags 后的恢复摩擦

- 让账户审核期间维持访问更容易

- 减少 SMS checkpoints,避免在活动中途需要回收号码

在 Undetectable.io 等 Antidetect 浏览器中使用在线 2FA

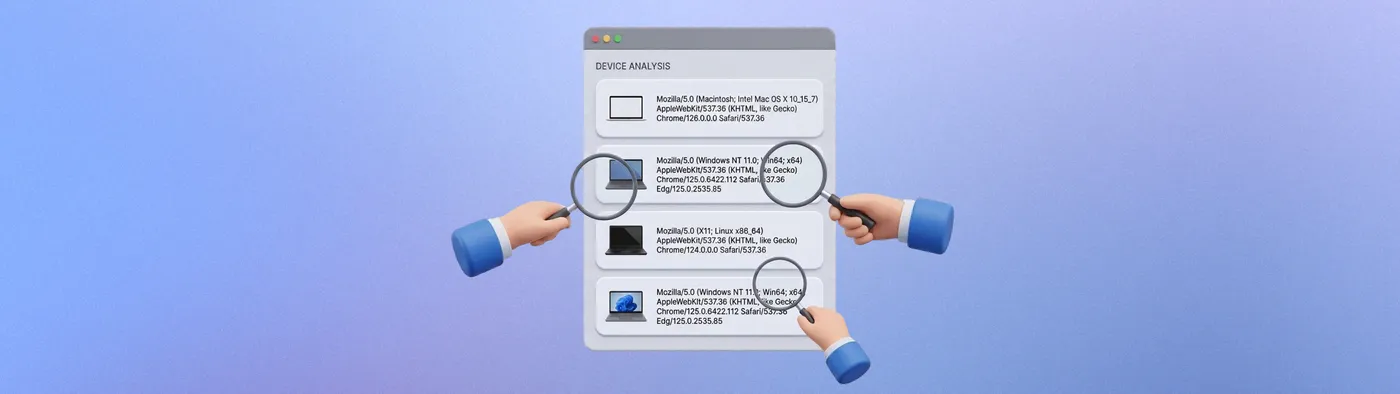

Antidetect 浏览器配置文件本身就是带有唯一 fingerprints 的隔离身份,您可以在类似 AmIUnique.org 这样的工具上测量浏览器 fingerprint 的唯一性。在每个配置文件中运行基于 Web 的 2FA,可以让一切保持分离和干净——这是管理多个账户的专业人员的完美组合。

使用 Undetectable.io 的工作流:

- 为每个广告账户或账户组创建一个配置文件

- 在该配置文件中,打开您选择的 web 2FA 网站,并添加该账户的密钥

- 将配置文件存储在本地或私有云存储中,使 2FA 设置附加到该浏览器身份

隐私优势:

- 如果配置文件存储在本地,2FA 密钥会保留在用户设备上。如果使用云同步或团队共享,团队应将配置文件视为敏感存储,并用严格的访问控制进行保护。

- 每个配置文件都通过 sandboxed 方式拥有自己的 cookies、storage 和 fingerprint——web 2FA 生成器看不到跨配置文件的任何内容,您还可以在类似 使用 Undetectable 进行 BrowserLeaks.com 匿名性检查的工具上验证防泄漏保护

多账户扩展:

- 使用批量创建配置文件来快速生成数十个配置文件,每个配置文件都有自己的 2FA 配对

- 与代理管理结合,使每个配置文件 + 2FA 组合都运行在自己的 IP 子网后面(例如,通过 将 ABCProxy 住宅代理连接到 Undetectable)

- 没有作为整个操作脆弱枢纽的中央手机

这种方法消除了 Google Authenticator 同步将您的所有身份链接到一个生态系统账户中的风险。

团队工作流:无需共享手机即可共享 2FA 访问权限

典型团队设置包括位于不同时区的 media buyers、准备账户的 farmers,以及长期维护账户的 SMM managers。Web 2FA 极大地简化了这一点。

工作方式:

- 将 2FA 密钥存储在您的团队通过 Undetectable.io sync 共享的浏览器配置文件中

- 任何拥有配置文件访问权限的 teammate 都可以在自己的浏览器中生成代码

- 夜班操作人员无需叫醒主要 buyer 获取代码,就能登录 TikTok Ads

安全实践:

- 仅通过可信渠道共享配置文件(team workspace,而不是随机 file dumps)

- 将关键密钥的备份副本保存在加密存储中

- 实施角色分离:farmers 启用 2FA 并交接配置好的配置文件;buyers 只负责工作

实际 use cases:

- 代理商 onboard freelancers,而无需交出实体设备或主要 Google/Apple IDs

- 其他城市的远程工作人员可以访问代码,而不需要手机放在经理的桌上

- 周末值班变得无缝——没有单个人的瓶颈

迁移计划:将现有账户迁移到基于 Web 的 2FA

下面是一个分步方法,用于在最小停机时间内将 live accounts 从 SMS 或移动身份验证器迁移到在线 2FA。

高层迁移步骤:

- 清点: 列出所有在线账户、当前 2FA 类型和负责配置文件

- 优先级: 先从高价值账户开始(lifetime spend 达 $10k+ 的 BMs),再处理测试账户

- 准备: 在您 下载并安装 Mac 或 Windows 版 Undetectable之后,仅在其专用 Undetectable.io 配置文件中并通过安全代理打开每个账户

平台级操作:

- 在安全设置中,添加新的设备方法(“authenticator app”),同时保留 SMS 作为 backup

- 将密钥扫描或复制到 web 2FA 程序中;确认代码可用

- 成功测试登录后,决定是否移除 SMS 作为 secondary

风险控制:

- 避免在大量 spend spikes 或重大 launch 前更改 2FA

- 先在少数账户上测试恢复——模拟访问丢失并验证 backup codes 是否有效

- 逐步在方法之间切换,而不是一次性全部切换

时间线示例: 安排一个 1-2 周窗口(2025 年 5 月中旬)来逐步迁移团队——先内部账户,再客户账户。

在线 2FA 的最佳实践和常见错误

这样做:

- 至少保留一份关键 2FA 密钥的离线备份(加密文件或存放在安全地点的打印件)

- 定期审计哪些团队成员可以访问哪些配置文件和代码

- 为每个账户使用唯一的 web 2FA 条目;切勿在多个配置文件之间重复使用同一个密钥

- 使用适当的访问控制和文档保护您的数据,并选择 与您的配置文件数量和团队规模相匹配的 Undetectable.io pricing plan

避免这样做:

-

从稍后会被删除的“dirty”或共享配置文件中启用 2FA

-

将密钥存储在未加密的电子表格或对太多人可见的 messengers 中

-

当 2FA 方法变更时忘记更新文档

-

认为删除配置文件意味着查找 backup codes 可以等待

一个 2024 年案例研究:一个 $20k/month 的 Amazon seller account 丢失了,因为团队从未记录从 SMS 切换到基于 Web 的 2FA,并且原始 fallback number 已过期。

结论:围绕您的 Antidetect Stack 构建 Phone-Free、可扩展的 2FA

在线 2FA 将 SIM 卡从日常操作中移除,打破对单一手机的依赖,并完美适配 antidetect、多账户设置。2FA 中的第一因素通常是密码,而第二因素可以是由浏览器生成的代码——无需手机。

2025-2026 的战略优势:

- 整个操作中的 SIM 和 SMS 成本更低

- 更顺畅的 trust signals 和更少的 checkpoint loops

- 更轻松的团队访问和账户恢复,无需硬件依赖

从 Undetectable.io开始构建此 workflow:创建隔离配置文件,在每个配置文件中附加基于 Web 的 2FA 密钥,并扩展到数百个账户,而无需触碰手机上的任何身份验证器应用。这是一种便捷的方式,可以在保持多账户操作所需匿名性的同时增强账户安全性。