Если вы управляете 20, 100 или 500+ аккаунтами в Facebook, Google, TikTok или Amazon, это руководство для вас — не для обычных пользователей, которые проверяют личный Gmail. Основная идея проста: веб-инструменты 2FA могут снизить ежедневную зависимость от SIM-карт, заменив многие SMS-проверки кодами аутентификатора, хотя они не устраняют полностью восстановление через телефон или дополнительные проверки платформ.

Когда двухфакторная аутентификация активна, платформы могут чаще полагаться на коды аутентификатора при обычных входах, но они всё равно могут запросить SMS, подтверждение устройства, проверку личности или другие челленджи, когда риск входа высокий. Комбинация изолированных антидетект-профилей в Undetectable.io и 2FA-ключей в браузере может сделать управление доступом более масштабируемым, но она не гарантирует безопасность аккаунта и не устраняет все проверки на основе телефона.

Что это значит для вас:

- Больше никаких аренд SIM-карт или складирования физических карт

- Нет телефона, который привязывает к себе всю вашу операцию

- Более плавные чекпоинты и меньше циклов верификации

Что такое 2FA в контексте арбитража и мультиаккаунтинга?

Для рекламных платформ вроде Meta, Google Ads, TikTok Ads и маркетплейсов вроде Amazon фактор аутентификации работает иначе, чем защита вашего личного банковского аккаунта. Первичный вход требует ввода стандартного имени пользователя и пароля на сайте или в приложении. Сервер проверяет пароль во время валидации первого фактора. Затем приходит второй фактор проверки.

2FA повышает безопасность аккаунта, требуя два разных фактора аутентификации, что значительно усложняет несанкционированный доступ по сравнению с традиционными методами, основанными только на пароле. Второй фактор в 2FA может включать коды, сгенерированные мобильным приложением, SMS-коды или биометрическую проверку — обеспечивая гибкость в том, как пользователи подтверждают свою личность.

Ключевые термины для специалистов по мультиаккаунтингу:

- TOTP (Time-based One-Time Password): Проверочный код, который обновляется каждые 30 секунд с использованием секретного ключа

- Резервные коды: Одноразовые строки из 8-10 цифр для восстановления, когда основные методы не работают

- Доверенное устройство: Ранее распознанная сессия браузера или устройства, которая может уменьшить повторные запросы 2FA, но не гарантирует доступ только по паролю во всех ситуациях

- То, что вы знаете: Пароль, PIN-код или ответ на секретный вопрос

- То, что у вас есть: Физическое устройство, например смартфон или security token

- То, чем вы являетесь: Биометрические данные, такие как отпечаток пальца или распознавание лица

Временные одноразовые пароли можно получать через SMS или email для дополнительной аутентификации. Push-уведомления — ещё один метод, при котором пользователи получают уведомление на смартфон, чтобы одобрить или отклонить попытку входа. Аппаратные ключи безопасности — это физические USB- или NFC-устройства, которые добавляют уровень безопасности при входе, хотя они менее актуальны для управления аккаунтами в больших объёмах.

Главная фича онлайн-2FA: отказ от SIM-карт

После того как вы включите 2FA и переключите аккаунт на коды из приложения или онлайн-коды, SIM-карта, использованная для регистрации, может стать менее важной для обычных входов, но она всё ещё может понадобиться для восстановления, проверок подозрительной активности или платформенных верификаций. Это мера безопасности, которая меняет всё.

До онлайн-2FA:

- Постоянные покупки физических SIM-карт или сервисов аренды SMS

- Номера истекают посреди кампании и провоцируют споры о владении

- Повторно используемые или низкокачественные номера повышают риск проблем с восстановлением аккаунта и блокировок

- Потерянные профили, когда виртуальные номера попадают в blacklist

После миграции на веб-коды:

- Зарегистрируйтесь с надёжным номером, который платформа принимает, затем добавьте 2FA через приложение, если доступно

- Включите 2FA и привяжите к браузерному генератору

- Ежедневные входы используют пароль + код, сгенерированный в вебе

- Оригинальная SIM-карта редко нужна снова

В высокообъёмных рабочих процессах замена регулярной аренды SMS на 2FA через приложение может снизить текущие расходы на управление номерами, особенно когда команды управляют большим количеством аккаунтов.

Скрытая проблема мобильных аутентификаторов: привязка к устройству

Мобильные приложения-аутентификаторы могут создавать риски зависимости от устройства, особенно когда коды не синхронизированы или не сохранены в резервной копии. Однако современные приложения, такие как Google Authenticator, теперь поддерживают синхронизацию аккаунтов, что снижает — но не устраняет полностью — риск потери доступа. Google Authenticator генерирует одноразовые проверочные коды для сайтов и приложений, которые поддерживают 2-Step Verification, позволяя пользователям безопасно входить без подключения к интернету. Он также поддерживает несколько аккаунтов, позволяя пользователям управлять разными кодами аутентификатора из одного приложения.

Но для специалистов по мультиаккаунтингу это создаёт катастрофические сценарии:

- Сбой устройства: Если телефон сломается, будет сброшен или потерян, коды исчезнут, а восстановление потребует резервные коды или повторное подключение — часто невозможное посреди кампании без оригинальной SIM-карты

- Узкое место в команде: Делить один телефон между членами команды медленно, рискованно и непрактично в разных часовых поясах

- Единая точка отказа: Одно украденное или повреждённое устройство может одновременно заблокировать доступ к сотням аккаунтов

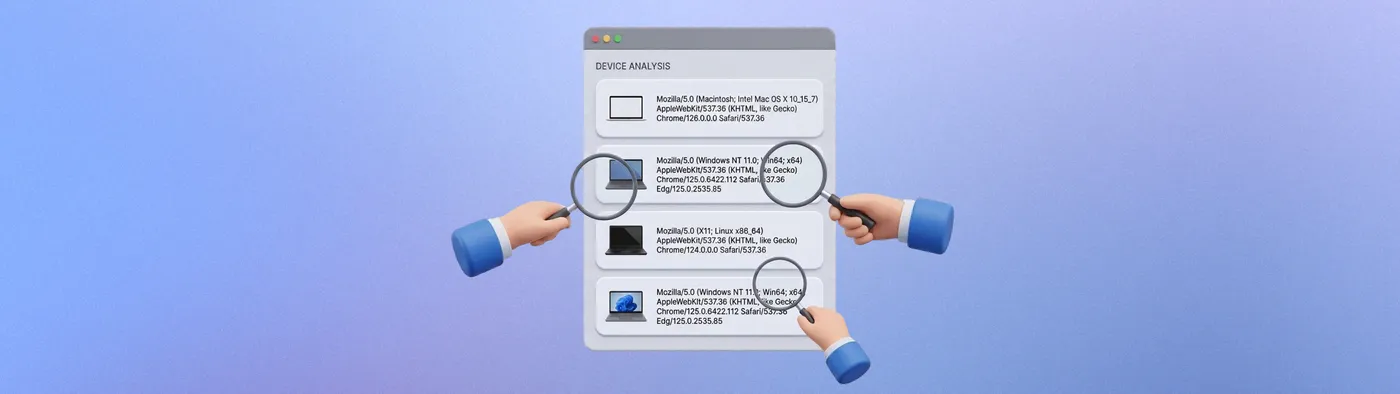

Корреляционный риск: Телефон может стать корреляционным риском, если одно и то же устройство, сессия мобильного приложения, система push-подтверждений, номер восстановления или аккаунт экосистемы повторно используется для многих идентичностей. Однако стандартная генерация TOTP-кодов сама по себе не раскрывает аппаратный ID телефона целевой платформе.

Команды могут потерять доступ к важным рекламным аккаунтам, когда токены аутентификатора не сохранены в резервной копии, а методы восстановления устарели или недоступны.

Хотя Google добавил функции резервного копирования и синхронизации примерно в 2023-2024 годах, они всё равно привязывают вас к phone-first парадигме и конкретному аккаунту экосистемы.

Как работает веб-2FA: коды генерируются прямо в браузере

Веб-инструменты генерируют коды одноразовых паролей прямо в вашем браузере с использованием алгоритма totp и вашего сохранённого секретного ключа. Нет приложения для скачивания, нет телефона и нет необходимости в сотовой связи во время обычной генерации кодов — нужен только доступ к браузеру. Однако это переносит безопасность на уровень браузерного профиля и хранилища: если профиль или секретный ключ раскрыт, любой, у кого есть доступ, сможет генерировать действительные коды.

Большинство платформ, которые поддерживают приложения-аутентификаторы, используют временные TOTP-коды. Существует также счётчиковый HOTP, но пользователи обычно не могут выбрать алгоритм, если платформа явно его не поддерживает.

Базовый процесс настройки:

- В настройках безопасности платформы выберите “Authenticator app” или “Use an app to get codes”

- Платформа показывает qr-код (приложение позволяет пользователям автоматически настраивать аккаунты с помощью QR-кодов, упрощая процесс) или сырой секретный ключ

- Вставьте этот секретный ключ в веб-программу 2FA, работающую в вашем браузерном профиле

- Подтвердите, введя первый сгенерированный код на стороне платформы

Ежедневное использование:

- Откройте свой браузерный профиль

- Перейдите на страницу веб-2FA

- Скопируйте текущий 6-значный код (обновляется каждые 30 секунд)

- Введите его на экране входа платформы

Преимущества для совместной работы:

- Несколько членов команды могут получать доступ к одним и тем же 2FA-ключам через общие профили, но это следует рассматривать как чувствительное решение по контролю доступа

- Нет узкого места “у кого телефон?”

- Не нужно пересылать физические устройства между офисами

Trust Scores и чекпоинты: почему 2FA стабилизирует ваши аккаунты

Отраслевая теория — не официальная политика — предполагает, что крупные платформы могут назначать немного более высокий trust аккаунтам с включёнными правильными факторами аутентификации. Практические наблюдения арбитражных команд это подтверждают.

Наблюдаемые паттерны:

- Аккаунты с включённой 2FA часто проходят подозрительные входы с меньшим количеством SMS-челленджей

- Изменения платёжного метода вызывают меньше циклов “подтвердите, что это вы”

- Внедрение 2FA может значительно снизить риск взлома аккаунтов, поскольку добавляет дополнительный уровень безопасности, не зависящий только от паролей

Команды часто сообщают о меньшем количестве обычных SMS-запросов после перехода на 2FA на базе аутентификатора, но частота проверок всё равно зависит от риск-скоринга платформы, истории устройства, активности аккаунта и чувствительных действий.

2FA не предотвращает магически баны за нарушения правил, но она:

- Снижает трение при восстановлении после лёгких флагов

- Упрощает сохранение доступа во время проверки аккаунта

- Сокращает SMS-чекпоинты, избегая необходимости менять номера посреди кампании

Использование онлайн-2FA внутри антидетект-браузера вроде Undetectable.io

Профили антидетект-браузера уже являются изолированными идентичностями с уникальными отпечатками, которые можно проверить на инструментах вроде AmIUnique.org для измерения уникальности браузерного отпечатка. Запуск веб-2FA внутри каждого профиля сохраняет всё разделённым и чистым — идеальная связка для специалистов, которые управляют несколькими аккаунтами.

Рабочий процесс с Undetectable.io:

- Создайте профиль для каждого рекламного аккаунта или группы аккаунтов

- Внутри этого профиля откройте выбранный сайт веб-2FA и добавьте секретный ключ этого аккаунта

- Храните профиль локально или в приватном облачном хранилище, сохраняя настройку 2FA привязанной к этой браузерной идентичности

Преимущества для приватности:

- Если профиль хранится локально, 2FA-секрет остаётся на устройстве пользователя. Если используется облачная синхронизация или командный доступ, команды должны рассматривать профиль как чувствительное хранилище и защищать его строгим контролем доступа.

- Каждый профиль изолирован в песочнице со своими cookies, хранилищем и отпечатком — веб-генератор 2FA не видит ничего между профилями, а защиту от утечек можно проверить на инструментах вроде проверок анонимности BrowserLeaks.com с Undetectable

Масштабирование мультиаккаунтинга:

- Используйте массовое создание профилей, чтобы быстро запускать десятки профилей, каждый со своей 2FA-привязкой

- Объединяйте с управлением прокси, чтобы каждая пара профиль + 2FA работала за своим IP-подсетью (например, через подключение резидентских прокси ABCProxy к Undetectable)

- Нет центрального телефона, который становится хрупким хабом для всей вашей операции

Этот подход устраняет риск того, что синхронизация Google Authenticator свяжет все ваши идентичности внутри одного аккаунта экосистемы.

Командные рабочие процессы: совместный доступ к 2FA без передачи телефонов

Типичные командные схемы включают медиабаеров в разных часовых поясах, фармеров, которые подготавливают аккаунты, и SMM-менеджеров, которые поддерживают их долгосрочно. Веб-2FA значительно упрощает это.

Как это работает:

- Храните секретный ключ 2FA в браузерном профиле, которым ваша команда делится через синхронизацию Undetectable.io

- Любой teammate с доступом к профилю может генерировать коды в своём браузере

- Операторы ночной смены входят в TikTok Ads, не будя основного баера ради кода

Практики безопасности:

- Делитесь профилями только через доверенные каналы (team workspace, а не случайные файловые dumps)

- Храните резервные копии критически важных секретов в зашифрованном хранилище

- Внедрите разделение ролей: фармеры включают 2FA и передают настроенные профили; баеры просто работают

Практические use cases:

- Агентства подключают фрилансеров без передачи физических устройств или основных Google/Apple ID

- Удалённые сотрудники в других городах получают доступ к кодам без телефона, лежащего на столе менеджера

- Работа на выходных становится бесшовной — без узкого места в виде одного человека

План миграции: перенос существующих аккаунтов на веб-2FA

Вот пошаговый подход для переноса live-аккаунтов с SMS или мобильного аутентификатора на онлайн-2FA с минимальным простоем.

Высокоуровневые шаги миграции:

- Инвентаризация: Перечислите все онлайн-аккаунты, текущий тип 2FA и ответственный профиль

- Приоритизация: Начните с ценных аккаунтов (BM с $10k+ lifetime spend) перед тестовыми аккаунтами

- Подготовка: Открывайте каждый аккаунт только внутри его выделенного профиля Undetectable.io с безопасным прокси после того, как вы скачаете и установите Undetectable для Mac или Windows

Действия на уровне платформы:

- В настройках безопасности добавьте новый метод устройства (“authenticator app”), сохранив SMS как backup

- Отсканируйте или скопируйте секретный ключ в веб-программу 2FA; подтвердите работающие коды

- После успешных тестовых входов решите, удалять ли SMS как secondary

Контроль рисков:

- Избегайте изменения 2FA во время резких всплесков расходов или перед крупными запусками

- Сначала протестируйте восстановление на нескольких аккаунтах — смоделируйте потерю доступа и проверьте, что backup codes работают

- Переключайтесь между методами постепенно, а не всё сразу

Пример таймлайна: Запланируйте окно в 1-2 недели (середина мая 2025), чтобы постепенно мигрировать команды — сначала внутренние аккаунты, затем клиентские.

Лучшие практики и распространённые ошибки с онлайн-2FA

Делайте так:

- Храните как минимум одну офлайн-резервную копию критических 2FA-секретов (зашифрованный файл или распечатка в безопасном месте)

- Регулярно проверяйте, у каких членов команды есть доступ к каким профилям и кодам

- Используйте уникальные веб-2FA-записи для каждого аккаунта; никогда не используйте один секрет для нескольких профилей

- Защищайте свои данные с помощью правильного контроля доступа и документации, а также выбирайте тарифный план Undetectable.io, который соответствует вашему количеству профилей и размеру команды

Избегайте этого:

-

Включения 2FA из “грязного” или общего профиля, который позже удалят

-

Хранения секретов в незашифрованных таблицах или мессенджерах, видимых слишком многим людям

-

Забывать обновлять документацию, когда метод 2FA меняется

-

Предполагать, что удалённый профиль означает, что поиск backup codes может подождать

Кейс 2024 года: Amazon seller account с $20k/month был потерян, потому что команда никогда не задокументировала переход с SMS на веб-2FA, а исходный fallback number истёк.

Заключение: создайте phone-free, масштабируемую 2FA вокруг вашего антидетект-стека

Онлайн-2FA убирает SIM-карту из ежедневных операций, разрывает зависимость от одного телефона и идеально вписывается в антидетект- и мультиаккаунтинговую схему. Первым фактором в 2FA обычно является пароль, а вторым фактором может быть код, сгенерированный браузером — без телефона.

Стратегические преимущества на 2025-2026:

- Более низкие расходы на SIM и SMS во всей вашей операции

- Более плавные trust signals и меньше checkpoint loops

- Более простой командный доступ и восстановление аккаунтов без аппаратных зависимостей

Начните выстраивать этот workflow с Undetectable.io: создавайте изолированные профили, добавляйте веб-2FA-ключи внутри каждого из них и масштабируйтесь до сотен аккаунтов, не касаясь ни одного приложения-аутентификатора на телефоне. Это удобный способ повысить безопасность аккаунтов, сохраняя анонимность, которая нужна вашей мультиаккаунтинговой операции.